-

Postów

36 523 -

Dołączył

-

Ostatnia wizyta

Treść opublikowana przez picasso

-

DelFix wykonał zadanie. Skasuj z dysku plik C:\Delfix.txt. To tyle.

-

Portal wskazuje na trojana, a "fachowcy" milczą

picasso odpowiedział(a) na adek555 temat w Dział pomocy doraźnej

DelFix wykonał zadanie. Skasuj z dysku plik C:\Delfix.txt. Temat rozwiązany. Zamykam. -

Wyskakujące reklamy, strony ollando itp. syfy

picasso odpowiedział(a) na zagladacz temat w Dział pomocy doraźnej

Tak, reklamy są nadal w Firefox, bo tu jest kolejna ukryta infekcja. Sprawdzałam w skrypcie FRST pod jej kątem katalog Firefox i są te obskurne pliki: 2015-04-08 14:55 - 2015-03-25 20:35 - 0013494 _____ () C:\Program Files\Mozilla Firefox\my.cfg 2015-04-08 14:54 - 2015-03-25 19:32 - 0000088 _____ () C:\Program Files\Mozilla Firefox\browser\defaults\preferences\my-prefs.js Kolejna porcja działań. Otwórz Notatnik i wklej w nim: CloseProcesses: C:\Program Files\HQ-V1.4 C:\Program Files\Mozilla Firefox\my.cfg C:\Program Files\Mozilla Firefox\browser\defaults Reg: reg delete HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\HQ-V1.4 /f Plik zapisz pod nazwą fixlist.txt i umieść obok narzędzia FRST. Uruchom FRST i kliknij w Fix. Przedstaw wynikowy fixlog.txt i potwierdź ustąpienie reklam w Firefox. -

Temat przenoszę do działu Sieci. Dane wymagane działem: KLIK. Od razu jednak sugeruję sprawdzić czy problemu nie tworzy ESET Smart Security (wbudowany firewall i filtrowanie sieci), po prostu na próbę go deinstalując. PS. Stosowałeś ComboFix i na ten temat: KLIK. Adware owszem w systemie jest (globalUpdate i przekierowania mystartsearch.com), ale to nie jest przyczyna problemów. Doczyszczanie śmieci w spoilerze:

-

Podejrzenie Win32/Neshta, problemy z UAC i błąd w Harmonogramie zadań

picasso odpowiedział(a) na Orzelek303 temat w Dział pomocy doraźnej

Tak, system był zarażony Neshta - wirusem plików wykonywalnych, stąd: wpis asocjacji skojarzeń EXE, masowe usuwanie wykonywalnych przez skaner oraz konsekwencje w Revo. Do usuwania były dwa pliki i ten pierwszy nadal jest w systemie: 2015-03-23 19:46 - 2015-03-24 02:29 - 00000056 _____ () C:\Windows\directx.sys 2015-03-23 19:45 - 2015-03-24 01:39 - 00041472 _____ () C:\Windows\svchost.com Ta część zaś była bez sensu: Running from D:\Pobrane\Logi\FRST Content of fixlist: ***************** C:\FRST\Hives D:\Pobrane\Logi\FRST\FRST.txt D:\Pobrane\Logi\FRST\Addition.txt D:\Pobrane\Logi\FRST\Shortcut.txt DeleteQuarantine: C:\FRST\Hives to kopia bezpieczeństwa rejestru utworzona przez FRST. Po pierwsze: nie powinna być usuwana wcale przed zakończeniem leczenia. Po drugie: ta akcja była conajmniej dziwna, bo przesunąłeś zawartość C:\FRST\Hives tylko w inne miejsce tego samego folderu, tzn. do C:\FRST\Quarantine, a zaraz po tym komendą DeleteQuarantine: uziemiłeś ten folder... Gdyby coś poszło nie tak, nie byłoby skąd brać backupu. Usuwałeś też logi. Narzędzie działało z D:\Pobrane\Logi\FRST. FRST podczas skanu (a taki robiłeś potem) automatycznie zastępuje poprzednie logi nowymi w tym samym miejscu skąd był uruchamiany. 1. Zakładam, że skaner Trend Micro znalazł wszystkie zainfekowane pliki. A szkód po wirusie nie naprawisz w inny sposób niż reinstalując uszkodzone aplikacje. 2. Drobne poprawki na wpisy szczątkowe i puste. Usuwam także komponenty DAEMON Tools, bo nie wygląda on na poprawnie zainstalowany, oraz cały folder C:\TMRescueDisk z zawirusowanymi kopiami. Otwórz Notatnik i wklej w nim: CloseProcesses: CreateRestorePoint: S3 dtlitescsibus; C:\Windows\System32\DRIVERS\dtlitescsibus.sys [30352 2015-04-05] (Disc Soft Ltd) U0 sptd; C:\Windows\System32\Drivers\sptd.sys [381608 2015-04-07] (Duplex Secure Ltd.) Task: {018D0512-2704-4FA0-89C3-4BF8D4F58B15} - System32\Tasks\{BB30F3ED-CCEC-45A5-ABF2-FA00656E0511} => pcalua.exe -a D:\Pobrane\msicuu2.exe -d D:\Pobrane Task: {05F62D84-376B-4483-AB5D-2806C66070DC} - System32\Tasks\{C5066D7C-2B15-4E55-8C9A-1882B5FB0A11} => pcalua.exe -a "D:\Pliki i dokumenty\Instalki, programy\GameRanger (online install).exe" -d "D:\Pliki i dokumenty\Instalki, programy" Task: {080E55F5-8FDD-41B4-BF51-B91C1AB2118E} - System32\Tasks\{EB802848-94BD-4055-9480-DFAE18036E85} => pcalua.exe -a C:\Users\Mateusz\Desktop\Revouninstaller.exe -d C:\Users\Mateusz\Desktop Task: {151A7759-F538-4E4B-9AE4-5F1D250659E2} - System32\Tasks\{A28EF6EE-B98E-4C07-896C-F995B48F3A59} => pcalua.exe -a "D:\Pobrane\Dependency Walker x86\depends.exe" -d "D:\Pobrane\Dependency Walker x86" Task: {1A049A90-AAB5-4C5F-B1FD-011BBB281A91} - System32\Tasks\{669E0180-2FBE-4493-8152-6081D346773D} => pcalua.exe -a "D:\Gry\Montezuma's Return!\1.29\mwsetup.exe" -d "D:\Gry\Montezuma's Return!\1.29" Task: {1C6F8F0E-8AFC-4DF1-A69B-07C1839718D6} - System32\Tasks\{683ED025-113B-4559-B771-4442B7FA20AE} => pcalua.exe -a F:\Setup.exe -d F:\ Task: {295F5CCD-29F5-483E-B748-0C70D1114756} - System32\Tasks\{AFB748DF-031E-4561-B50E-94F024D81398} => pcalua.exe -a "D:\Programy\Revo Uninstaller\Revouninstaller.exe" -d "D:\Programy\Revo Uninstaller" Task: {2AA7BD84-B5FB-4F2B-92BA-B5013A40DFBB} - System32\Tasks\{10A0CEDC-1B73-4928-AB95-2348726868A5} => D:\Programy\Revo Uninstaller\Revouninstaller.exe Task: {33DA759F-EA72-47C1-87B3-C42E3CC82428} - System32\Tasks\{9DE28510-78F6-430F-BDC4-13F125A4E817} => pcalua.exe -a "D:\Pobrane\Silent Hunter II Patche\Crack\RegSetup.exe" -d "D:\Pobrane\Silent Hunter II Patche\Crack" Task: {38BCA0F0-9E12-407E-8345-371BE47FCD25} - System32\Tasks\{7A385DE6-6BCF-4FA3-99A1-177C2FCC163D} => pcalua.exe -a "D:\Pobrane\Grand Theft Auto San Andreas - pliki\Oficjalne spolszczenie Cenega.exe" -d "D:\Pobrane\Grand Theft Auto San Andreas - pliki" Task: {5836705F-4878-4087-BC44-BE1059E7032A} - System32\Tasks\{274E57DC-7230-4822-A483-0A7F032B3835} => pcalua.exe -a "D:\Pliki i dokumenty\Sterowniki\Samsung NP-R519-FS04PL\Sterowniki\Windows 7\WLAN\Atheros Driver 1.0.0.1\setup.exe" -d "D:\Pliki i dokumenty\Sterowniki\Samsung NP-R519-FS04PL\Sterowniki\Windows 7\WLAN\Atheros Driver 1.0.0.1" Task: {9755A0B4-2E1B-4B59-BDF7-209BA32C2214} - System32\Tasks\{AD8E1DB3-760D-47EC-B34A-290D8B652C5C} => pcalua.exe -a F:\Setup.now.exe -d F:\ Task: {AC4E5ACF-89F7-4220-BA21-81EE183975E2} - System32\Tasks\Microsoft\Windows\Application Experience\AitAgent => aitagent.exe Task: {BE046E42-8AB7-4E96-96FC-F3622023BB0A} - System32\Tasks\{E99C1C9F-9B54-4FB3-BD7C-61C5C1D5ADE7} => pcalua.exe -a "C:\Program Files (x86)\Windows Installer Clean Up\MsiZap.exe" -d C:\Users\Mateusz Task: {C74A60BE-6FD3-4F0B-84DE-B97B813EBADB} - System32\Tasks\{46CD1DBE-A601-4EDB-8985-2283488A0CBF} => pcalua.exe -a "C:\Program Files (x86)\Windows Installer Clean Up\msicuu.exe" -d "C:\Program Files (x86)\Windows Installer Clean Up" Task: {CEB0DE62-3489-4301-987E-47C2B22D365B} - System32\Tasks\{F77148BD-4ACC-44E3-906C-D32543961FAF} => pcalua.exe -a "D:\Pobrane\Silent Hunter 2 (PL)\Crack\RegSetup.exe" -d "D:\Pobrane\Silent Hunter 2 (PL)\Crack" Task: {ECAB7719-72C6-40EA-A10B-46D06E48D7A9} - System32\Tasks\{FBFD38F8-951B-4D7F-B525-C8BDA63BBDA6} => pcalua.exe -a "G:\Programy\Revo Uninstaller 1.95\Revouninstaller.exe" -d "G:\Programy\Revo Uninstaller 1.95" Task: {FDFF7F30-99E6-4224-8F48-319CD7FC5FAB} - System32\Tasks\{9CAD7954-6A9B-4100-9296-FAEF01395EF6} => pcalua.exe -a "C:\Users\Mateusz\Desktop\Revouni nstaller.exe" -d C:\Users\Mateusz\Desktop C:\Users\Mateusz\AppData\Roaming\Microsoft\Internet Explorer\Quick Launch\User Pinned\TaskBar\Revo Uninstaller Pro (*).lnk C:\Users\Mateusz\AppData\Local\housecall.guid.cache C:\Users\Mateusz\AppData\Roaming\DAEMON Tools Lite C:\Users\Mateusz\AppData\Roaming\Skype C:\Windows\directx.sys C:\Windows\System32\Drivers\dtlitescsibus.sys C:\Windows\System32\Drivers\sptd.sys RemoveDirectory: C:\TMRescueDisk Reg: reg delete HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\mountpoints2 /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Shared Tools\MSConfig\services\Disc Soft Lite Bus Service" /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Shared Tools\MSConfig\services\globalUpdate" /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Shared Tools\MSConfig\services\globalUpdatem" /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Shared Tools\MSConfig\services\gupdate" /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Shared Tools\MSConfig\services\gupdatem" /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Shared Tools\MSConfig\services\PDFProFiltSrvPP" /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Shared Tools\MSConfig\services\SkypeUpdate" /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Shared Tools\MSConfig\services\Sony PC Companion" /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Shared Tools\MSConfig\services\MySql" /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Shared Tools\MSConfig\services\Update Techgile" /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Shared Tools\MSConfig\startupreg\DAEMON Tools Lite" /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Shared Tools\MSConfig\startupreg\SunJavaUpdateSched" /f CMD: type C:\Users\Mateusz\AppData\Roaming\Mozilla\Firefox\Profiles\yasr66cw.default\user.js EmptyTemp: Adnotacja dla innych czytających: skrypt unikatowy - dopasowany tylko i wyłącznie pod ten system, proszę nie stosować na swoich systemach. Plik zapisz pod nazwą fixlist.txt i umieść obok narzędzia FRST. Uruchom FRST i kliknij w Fix. Przedstaw wynikowy fixlog.txt. -

AdwCleaner znalazł tylko jeden kluczyk, usunę go w skrypcie FRST. 1. Otwórz Notatnik i wklej w nim: FF Plugin: adobe.com/AdobeAAMDetect -> C:\Program Files (x86)\Common Files\Adobe\OOBE\PDApp\CCM\Utilities\npAdobeAAMDetect64.dll No File RemoveDirectory: C:\AdwCleaner RemoveDirectory: C:\FRST\Quarantine RemoveDirectory: C:\MATS CMD: del /q C:\Users\1\AppData\Local\Temp-log.txt CMD: del /q C:\Users\1\Downloads\MicrosoftFixit.ProgramInstallUninstall.RNP.Run.exe Reg: reg delete HKLM\SOFTWARE\Wow6432Node\Classes\TypeLib\{C4D1C553-99C0-48E5-B0A7-B1E00163715C} /f Plik zapisz pod nazwą fixlist.txt i umieść obok narzędzia FRST. Uruchom FRST i kliknij w Fix. Przedstaw wynikowy fixlog.txt. 2. Zainstaluj najnowsze Google Chrome - link w przyklejonym w sekcji aktualizacji programów: KLIK. I na wszelki wypadek zrób nowy log FRST z opcji Scan (bez Addition i Shortcut).

-

Temat przenoszę, do działu Sieci ze względu na tematykę, choć działania pasują np. do Windows. Oznak czynnej infekcji brak (ale owszem adware jest = "Between Lines" w IE i skróty fałszywego "WorldofTanks") i to nie infekcja jest powodem problemów z siecią. Za to doskonały podejrzany to pozornie odinstalowany archaiczny ESET. W systemie hulają sterowniki sieciowe osierocone po "deinstalacji": R2 eamon; C:\WINDOWS\System32\DRIVERS\eamon.sys [140752 2010-08-04] (ESET) R1 ehdrv; C:\WINDOWS\System32\DRIVERS\ehdrv.sys [115008 2010-07-29] (ESET) R1 epfwtdir; C:\WINDOWS\System32\DRIVERS\epfwtdir.sys [95896 2010-08-03] (ESET) Możliwe jest też, że problemy sieci są z całkiem innej przyczyny. 1. Wejdź w Tryb awaryjny Windows i zastosuj ESET Uninstaller. 2. Opuść Tryb awaryjny i tradycyjnie przez Dodaj/Usuń odinstaluj starocie i zbędniki: Acrobat.com, Adobe AIR, Adobe Flash Player 10 ActiveX, Adobe Flash Player 11 Plugin, Adobe Reader 9.5.5, Akamai NetSession Interface, Java 6 Update 30, Java 7 Update 11, Nowe Gadu-Gadu, Opera 11.64, Vtune 7.0. 3. Otwórz Notatnik i wklej w nim: CloseProcesses: CreateRestorePoint: HKLM\Software\Microsoft\Internet Explorer\Main,Start Page = http://www.interia.pl/#utm_source=instalki&utm_medium=installer&utm_campaign=instalki HKU\S-1-5-21-1547161642-1004336348-682003330-1003\Software\Microsoft\Internet Explorer\Main,Start Page = http://www.interia.pl/#utm_source=instalki&utm_medium=installer&utm_campaign=instalki HKLM\SOFTWARE\Microsoft\Internet Explorer\AboutURLs,Tabs: "http://www.interia.pl/#utm_source=instalki&utm_medium=installer&utm_campaign=instalki" SearchScopes: HKU\S-1-5-21-1547161642-1004336348-682003330-1003 -> {szukaj.gazeta.pl} URL = http://szukaj.gazeta.pl/internet/0,0.html?slowo={searchTerms} BHO: Between Lines 1.0.0.7 -> {ed66005b-3c60-469c-a11b-211b53e83d9e} -> C:\Program Files\Between Lines\BetweenLinesbho.dll [2015-03-22] (Between Lines) Task: C:\WINDOWS\Tasks\Ad-Aware Update (Weekly).job => C:\Program Files\Lavasoft\Ad-Aware\Ad-AwareAdmin.exe R1 ASPI32; C:\WINDOWS\system32\Drivers\ASPI32.sys [25244 1999-09-10] (Adaptec) [File not signed] S3 hamachi; C:\WINDOWS\System32\DRIVERS\hamachi.sys [26176 2009-03-18] (LogMeIn, Inc.) S3 ALSysIO; \??\C:\DOCUME~1\Dom\USTAWI~1\Temp\ALSysIO.sys [X] S3 EagleXNt; \??\C:\WINDOWS\system32\drivers\EagleXNt.sys [X] S4 sptd; System32\Drivers\sptd.sys [X] C:\Documents and Settings\All Users\Dane aplikacji\Mozilla C:\Documents and Settings\All Users\Dane aplikacji\TEMP C:\Documents and Settings\Dom\Dane aplikacji\Mozilla C:\Documents and Settings\Dom\Dane aplikacji\WorldofTanks C:\Documents and Settings\Dom\Dane aplikacji\Microsoft\Internet Explorer\Quick Launch\WorldofTanks.lnk C:\Documents and Settings\Dom\Pulpit\DAEMON Tools Lite.lnk C:\Documents and Settings\Dom\Pulpit\Kontynuuj instalację Core Temp 1.0 RC6.lnk C:\Documents and Settings\Dom\Pulpit\SUPERANTISPYWARE.lnk C:\Documents and Settings\Dom\Pulpit\Programy\Mozilla Firefox.lnk C:\Documents and Settings\Dom\Pulpit\Programy\SUPERAntiSpyware Free Edition.lnk C:\Documents and Settings\Dom\Pulpit\Gry\S.T.A.L.K.E.R. - Shadow of Chernobyl.lnk C:\Documents and Settings\Dom\Ustawienia lokalne\Dane aplikacji\Google\Chrome\User Data\Default\Preferences C:\Documents and Settings\Dom\Ustawienia lokalne\Dane aplikacji\WorldofTanks C:\Program Files\Between Lines C:\Program Files\Mozilla Firefox C:\Program Files\SUPERAntiSpyware C:\WINDOWS\system32\Drivers\ASPI32.sys C:\WINDOWS\System32\Drivers\hamachi.sys Reg: reg delete HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\mountpoints2 /f Reg: reg delete HKCU\Software\MozillaPlugins /f Reg: reg delete HKLM\SOFTWARE\MozillaPlugins /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Shared Tools\MSConfig\startupreg" /f EmptyTemp: Adnotacja dla innych czytających: skrypt unikatowy - dopasowany tylko i wyłącznie pod ten system, proszę nie stosować na swoich systemach. Plik zapisz pod nazwą fixlist.txt i umieść obok narzędzia FRST. Uruchom FRST i kliknij w Fix. Czekaj cierpliwie, nie przerywaj działania. Gdy Fix ukończy pracę, system zostanie zresetowany. W tym samym katalogu skąd uruchamiano FRST powstanie plik fixlog.txt. 4. Zrób nowy log FRST z opcji Scan, zaznacz ponownie pole Addition, by powstały dwa logi. Dołącz też plik fixlog.txt i wypowiedz się na czym stoimy. Jeśli nadal problemy sieciowe, dostarcz dane wymagane działem Sieci i kto inny się prawdopodobnie tym zajmie.

-

SalePlus, brak możliwości zainstalowania rozszerzeń Chrome, rootkit

picasso odpowiedział(a) na mulek10d temat w Dział pomocy doraźnej

Wszystko wygląda w porządku. Koniec zmagań. Ostatnie kroki: Zastosuj DelFix oraz wyczyść foldery Przywracania systemu: KLIK. -

Wszystko wygląda już dobrze. Jeszcze przed instalacją Google Chrome wykonaj ten skan: Uruchom AdwCleaner. Wstępnie wybierz tylko opcję Szukaj i nic nie usuwaj, dostarcz wynikowy log z folderu C:\AdwCleaner.

-

Proszę o wyjaśnienie i pomoc, nie mam już siły.

picasso odpowiedział(a) na mateusz25 temat w Dział pomocy doraźnej

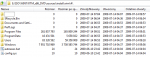

Temat przeniosę pewnie do działu Windows. Nic tu nie wskazuje na czynną infekcję ani na teorię "kontroli". Są szczątki adware, ale to osobna sprawa. Owe szczątki adware zostaną doczyszczone skryptem FRST, ale to nie ma związku ze zgłaszanymi problemami. Objaśnij to, co się działo w telefonie i jak to się ma do widzianego systemu? O jakich adresach mówimy? I nie rozumiem tej akcji ani Twoich zamiarów. Adres wyszukiwarki Google z wyszukiwaną frazą, tu ani nie ma czego skanować, ani Virus Total nic nie wykryje: hxxps://www.google.pl/search?lr=lang_pl&tbs=lr%3Alang_1pl&q=shellexecute%20failed&rct=j "Incidents" to referencje do cudzego wyszukiwania na frazy torrentz.eu i keygeny. Certyfikaty są podpisywane z wyprzedzeniem na określony przedział czasu. Przykładowy widok z mojej przystawki certmgr: Wszystko się zgadza. Pliki systemu operacyjnego zawsze mają datę równą dacie gdy Microsoft (lub producent pośredniczący) skompilował obraz i te atrybuty czasowe są zachowywane, mimo że instalacja systemu jest wykonywana w późniejszym czasie. System instalujesz w roku 2015, ale pliki systemu będą miały daty równe dacie kompilacji Windows 7, czyli 2009. Instalacja systemu Windows 7 jest robiona zresztą na zasadzie zrzucania obrazu WIM (lub modyfikacji określonego producenta). Daty w przykładowym obrazie WIM (install.wim na mojej płycie DVD): Daty po zainstalowaniu systemu później niż w 2009 mają daty z obrazu. Późniejsze aktualizacje czy inne czynności w Windows mogą zmienić te znaczniki czasu, ale duża ilość elementów pozostaje z datą 2009. To jest zasadniczy problem, ale teoria szpiegowstwa to nie tu. Ten brak uprawnień wygląda na jakieś uszkodzenie systemu (lub zdefektowany antywirus MSSE blokuje wszystko), Dziennik zdarzeń notuje następujące błędy: Application errors: ================== Error: (04/10/2015 10:45:09 AM) (Source: MsiInstaller) (EventID: 11921) (User: ZARZĄDZANIE NT) Description: Product: Nero Update -- Error 1921.Service Nero Update (NAUpdate) could not be stopped. Verify that you have sufficient privileges to stop system services. System errors: ============= Error: (04/09/2015 11:29:38 PM) (Source: DCOM) (EventID: 10016) (User: RZYM) Description: domyślne ustawienia komputeraLokalnyAktywacja{9BA05972-F6A8-11CF-A442-00A0C90A8F39}{9BA05972-F6A8-11CF-A442-00A0C90A8F39}RZYMMateuszS-1-5-21-3891459942-242824556-1304610250-1000LocalHost (użycie LRPC) Error: (04/09/2015 10:38:17 PM) (Source: Service Control Manager) (EventID: 7006) (User: ) Description: Wywołanie ScRegSetValueExW dla Start nie powiodło się i wystąpił następujący błąd: %%5. Error: (04/09/2015 10:38:18 PM) (Source: Microsoft Antimalware) (EventID: 3002) (User: ) Description: Funkcja ochrony w czasie rzeczywistym produktu %%860 napotkała błąd i jej uruchomienie nie powiodło się. Funkcja: %%886 Kod błędu: 0x80070005 Opis błędu: Odmowa dostępu. Przyczyna: %%892 Error: (04/09/2015 10:38:02 PM) (Source: Microsoft Antimalware) (EventID: 2004) (User: ) Description: Produkt %60 napotkał błąd podczas próby załadowania podpisów i podejmie próbę powrotu do znanego zestawu dobrych podpisów. Podpisy objęte próbą: %24 Kod błędu: 0x80070002 Opis błędu: Nie można odnaleźć określonego pliku. Wersja podpisu: 0.0.0.0;0.0.0.0 Wersja aparatu: %600 Error: (04/09/2015 10:30:18 PM) (Source: DCOM) (EventID: 10010) (User: ) Description: {ED1D0FDF-4414-470A-A56D-CFB68623FC58} Error: (04/09/2015 10:29:44 PM) (Source: DCOM) (EventID: 10005) (User: ) Description: 1084NVSvc{DCAB0989-1301-4319-BE5F-ADE89F88581C} Error: (04/09/2015 10:27:42 PM) (Source: Microsoft Antimalware) (EventID: 2001) (User: ) Description: Produkt %RZYM60 napotkał błąd podczas próby aktualizacji podpisów. Nowa wersja podpisu: Poprzednia wersja podpisu: 0.0.0.0 Źródło aktualizacji: %RZYM51 Etap aktualizacji: 4.7.0205.00 Ścieżka źródła: 4.7.0205.01 Typ podpisu: %RZYM602 Typ aktualizacji: %RZYM604 Użytkownik: RZYM\Mateusz Bieżąca wersja aparatu: %RZYM605 Poprzednia wersja aparatu: %RZYM606 Kod błędu: %RZYM607 Opis błędu: %RZYM608 Skoro w Trybie awaryjnym występuje różnica i możesz pobrać pliki, to może zacznij od deinstalacji Microsoft Security Essentials, by sprawdzić czy coś wniesie to do sprawy. Z tym, że deinstalacja może być awykonalna, tak ze względu na "Odmowę dostępu" w Trybie normalnym, jak i fakt że w Trybie awaryjnym nie działa Instalator Windows i nie można przeprowadzić tej czynności. Na razie spróbuję wyłączyć usługi w skrypcie FRST (skrypt ten adresje też owe wspominane szczątki adware i programów, ale to akurat nie ma znaczenia w kontekście sprawy). Wstępnie: 1. Otwórz Notatnik i wklej w nim: CloseProcesses: DisableService: MpFilter DisableService: MsMpSvc DisableService: NisDrv DisableService: NisSrv S3 esgiguard; C:\Users\Mateusz\AppData\Local\Temp\7ZipSfx.000\esgiguard.sys [13904 2011-05-06] () S3 ANDNetModem; system32\DRIVERS\lgandnetmodem64.sys [X] S3 MSICDSetup; \??\D:\CDriver64.sys [X] S3 NTIOLib_1_0_C; \??\D:\NTIOLib_X64.sys [X] Task: {49EA0260-02FD-406E-9403-4A9A758907F8} - System32\Tasks\{3273CE08-0891-4E86-B07C-B3B0C8E4EE52} => pcalua.exe -a C:\Users\Mateusz\Desktop\Downloads\mp3DC220_www.INSTALKI.pl.exe -d C:\Users\Mateusz\Desktop\Downloads Task: {A5131189-4EBE-4A11-A0CD-EECE3928ACE2} - System32\Tasks\{4C02AA98-03F8-43D7-87B4-9FDFC89761D1} => pcalua.exe -a E:\str\install.exe -d E:\str Task: {BF252A95-564B-49CA-9A2C-271F341F5B58} - System32\Tasks\{AB213289-6E6D-46ED-8747-B28378EF04CD} => pcalua.exe -a "F:\Support\Battlefield Bad Company 2_code.exe" -d F:\Support Task: {C5920D02-3BFB-448F-8024-DEBA6205F5EB} - System32\Tasks\PennyBee => C:\Users\Mateusz\AppData\Roaming\PennyBee\UPDATE~1\UPDATE~1.EXE Task: {D50CDA1E-1A9B-4BEF-A926-66D40361B0AF} - \Program aktualizacji online firmy Adobe. No Task File Task: {E37417A9-E780-42EC-B067-526ED24A8F51} - System32\Tasks\{3188E444-E0FE-450C-AC33-686BDC369A24} => pcalua.exe -a D:\SETUP.EXE -d D:\ HKLM\...\AppCertDlls: [x64] -> C:\Program Files (x86)\Settings Manager\smdmf\x64\sysapcrt.dll ShellIconOverlayIdentifiers: [00avast] -> {472083B0-C522-11CF-8763-00608CC02F24} => No File BootExecute: autocheck autochk * sh4native Sh4Removal HKLM\Software\Microsoft\Internet Explorer\Main,Start Page = www.wp.pl/?src01=dp220141122 HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Start Page = www.wp.pl/?src01=dp220141122 HKLM\Software\Microsoft\Internet Explorer\Main,Search Page = http://www.sweet-page.com/web/?type=ds&ts=1416612491&from=cor&uid=ST1000DM003-1CH162_Z1D7YT86XXXXZ1D7YT86&q={searchTerms} HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Search Page = http://www.google.com HKLM\Software\Microsoft\Internet Explorer\Main,Default_Page_URL = about:blank HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Default_Page_URL = about:blank HKLM\Software\Microsoft\Internet Explorer\Main,Default_Search_URL = http://www.sweet-page.com/web/?type=ds&ts=1416612491&from=cor&uid=ST1000DM003-1CH162_Z1D7YT86XXXXZ1D7YT86&q={searchTerms} HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Default_Search_URL = http://www.google.com Toolbar: HKLM - No Name - {318A227B-5E9F-45bd-8999-7F8F10CA4CF5} - No File C:\Program Files (x86)\Feedly C:\Program Files (x86)\Mozilla Firefox C:\Program Files (x86)\Mozilla Firefox.bak C:\Program Files (x86)\Privacyware C:\Program Files (x86)\Temp C:\Program Files (x86)\UniDeals C:\Program Files (x86)\youtubeadblocker C:\ProgramData\{0939779f-7a0d-61d6-0939-9779f7a0de7d} C:\ProgramData\{80f56db7-201b-891a-80f5-56db7201b6dc} C:\ProgramData\{aff667d6-2d2f-d90e-aff6-667d62d29f58} C:\ProgramData\{de37c5aa-251c-5cd4-de37-7c5aa25116a8} C:\ProgramData\bgdabboghfbepfndkebnifbaieklfhka C:\ProgramData\ejbekgimmllgcbcelglhhnkegcjnkdja C:\ProgramData\ldfldiecnabcpalgbngloneighfnnldc C:\ProgramData\F-Secure C:\ProgramData\Kaspersky Lab C:\ProgramData\Kaspersky Lab Setup Files C:\ProgramData\Malwarebytes C:\ProgramData\Privacyware C:\ProgramData\Spybot - Search & Destroy C:\ProgramData\Microsoft\Windows\Start Menu\Programs\WinDirStat C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Zemana AntiLogger Free C:\Users\Mateusz\chrome_installer.log C:\Users\Mateusz\etilqs_zt1cdoOYR48wiv8 C:\Users\Mateusz\etilqs_bJNdyPgTArhrKHl C:\Users\Mateusz\etilqs_43EyDGzfGy1XsAU C:\Users\Mateusz\AppData\Local\Google\Chrome\User Data\Profile 2 C:\Users\Mateusz\AppData\Local\Google\Chrome\User Data\Profile 3 C:\Users\Mateusz\AppData\Local\Google\Chrome\User Data\Profile 4 C:\Users\Mateusz\AppData\Local\Mobogenie C:\Users\Mateusz\AppData\Roaming\Microsoft\Internet Explorer\Quick Launch\WorldofTanks.lnk C:\Users\Mateusz\AppData\Roaming\systweak C:\Windows\SysWOW64\sh4native.exe ListPermissions: C:\Program Files\Microsoft Security Client ListPermissions: C:\ProgramData\Microsoft\Microsoft Antimalware CMD: netsh winsock reset Reg: reg delete HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\mountpoints2 /f Reg: reg delete HKCU\Software\Mozilla /f Reg: reg delete HKCU\Software\MozillaPlugins /f Reg: reg delete HKLM\SOFTWARE\Mozilla /f Reg: reg delete HKLM\SOFTWARE\MozillaPlugins /f Reg: reg delete HKLM\SOFTWARE\Wow6432Node\Mozilla /f Reg: reg delete HKLM\SOFTWARE\Wow6432Node\mozilla.org /f Reg: reg delete HKLM\SOFTWARE\Wow6432Node\MozillaPlugins /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Shared Tools\MSConfig\startupreg\IMMON" /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Shared Tools\MSConfig\startupreg\IMMONSUPPORT" /f Reg: reg delete "HKLM\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Uninstall\Settings Manager" /f Reg: reg delete "HKU\S-1-5-18\Software\Microsoft\Internet Explorer\Main" /f Reg: reg delete "HKU\S-1-5-19\Software\Microsoft\Internet Explorer\Main" /f Reg: reg delete "HKU\S-1-5-20\Software\Microsoft\Internet Explorer\Main" /f Reg: reg delete "HKU\S-1-5-18\Software\Microsoft\Internet Explorer\SearchScopes" /f Reg: reg delete "HKU\S-1-5-19\Software\Microsoft\Internet Explorer\SearchScopes" /f Reg: reg delete "HKU\S-1-5-20\Software\Microsoft\Internet Explorer\SearchScopes" /f EmptyTemp: Adnotacja dla innych czytających: skrypt unikatowy - dopasowany tylko i wyłącznie pod ten system, proszę nie stosować na swoich systemach. Plik zapisz pod nazwą fixlist.txt i umieść obok narzędzia FRST. Przejź w Tryb awaryjny Windows. Uruchom FRST i kliknij w Fix. Czekaj cierpliwie, nie przerywaj działania. Gdy Fix ukończy pracę, nastąpi restart, opuść Tryb awaryjny. W tym samym katalogu skąd uruchamiano FRST powstanie plik fixlog.txt. 2. Sprawdź czy po wyłączeniu usług jesteś w stanie odinstalować Microsoft Security Essentials. Akcja musi być podjęta z poziomu Trybu normalnego Windows. 3. Zrób nowy log FRST z opcji Scan, zaznacz ponownie pole Addition, by powstały dwa logi. Dołącz też plik fixlog.txt. Wypowiedz się czy są jakieś zmiany. -

System został załatwiony "downloaderem" mającym pobrać "Te-Tris_Pogz_feat._Tede_Dj_Twister - Klasyk acapella_TERAZ_LP_CD2.wav". Deinstalacja adware w tym przypadku to za mało i nie odwróci wszystkich zmian. To adware rodziny MultiPlug i przekonwertowało całą przeglądarkę Google Chrome z wersji stabilnej do developerskiej - konieczna reinstalacja także Chrome. Akcja: 1. Deinstalacje: - W Google Chrome wyeksportuj tylko zakładki i zresetuj synchronizację (o ile włączona): KLIK. - Następnie przez Panel sterowania odinstaluj Google Chrome oraz adware SalePlus. Podczas deinstalacji Google Chrome wybierz opcję Usuń także dane przeglądarki. - Uruchom narzędzie Microsoftu: KLIK. Zaakceptuj > Wykryj problemy i pozwól mi wybrać poprawki do zastosowania > Odinstalowywanie > sprawdź czy na liście są widoczne 1 lub dwa wpisy Google Update Helper. Jeśli tak, podświetl do deinstalacji, przy czym jeśli będzie więcej niż jedna pozycja, narzędzie należy uruchomić więcej niż raz. Na razie nie instaluj Google Chrome. 2. Otwórz Notatnik i wklej w nim: CloseProcesses: CreateRestorePoint: Startup: C:\Users\1\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\Te-Tris_Pogz_feat._Tede_Dj_Twister - Klasyk acapella_TERAZ_LP_CD2.wav.lnk BHO: SalePlus -> {d3a0a0ff-e48f-43da-bd11-ba27f1009f8a} -> C:\Program Files (x86)\SalePlus\y1jTPRbsJmMP1g.x64.dll [2015-04-14] () BHO-x32: SalePlus -> {d3a0a0ff-e48f-43da-bd11-ba27f1009f8a} -> C:\Program Files (x86)\SalePlus\y1jTPRbsJmMP1g.dll [2015-04-14] () CHR HKLM\SOFTWARE\Policies\Google: Policy restriction C:\Program Files (x86)\Google C:\Program Files (x86)\SaalEPlusa C:\Program Files (x86)\SalePlus C:\ProgramData\{a9004151-7634-0f5f-a900-041517630545} C:\ProgramData\6235353040158168332 C:\ProgramData\anlplhhbngkbilbcddibclepaojcenlk C:\Users\1\AppData\Local\Google C:\Users\1\AppData\Local\openvr C:\Users\1\Desktop\Kleina - Chrome.lnk C:\Users\1\Desktop\Te-Tris_Pogz_feat._Tede_Dj_Twister - Klasyk acapella_TERAZ_LP_CD2.wav.lnk C:\Users\1\Downloads\Te-Tris_Pogz_feat._Tede_Dj_Twister - Klasyk acapella_TERAZ_LP_CD2.wav.exe Reg: reg delete HKCU\Software\Google /f Reg: reg delete HKLM\SOFTWARE\Google /f Reg: reg delete HKLM\SOFTWARE\Wow6432Node\Google /f EmptyTemp: Adnotacja dla innych czytających: skrypt unikatowy - dopasowany tylko i wyłącznie pod ten system, proszę nie stosować na swoich systemach. Plik zapisz pod nazwą fixlist.txt i umieść obok narzędzia FRST. Uruchom FRST i kliknij w Fix. Czekaj cierpliwie, nie przerywaj działania. Gdy Fix ukończy pracę, system zostanie zresetowany. W tym samym katalogu skąd uruchamiano FRST powstanie plik fixlog.txt. 3. Zrób nowy log FRST z opcji Scan, zaznacz ponownie pole Addition, by powstały dwa logi Dołącz też plik fixlog.txt.

-

Linki typu hxxp robi się dla adresów malware/adware a nie raportów. Proszę dołączaj raporty w postaci załączników forum a nie serwisach zewnętrznych. Posty uporządkowałam, logi też. OTL usunęłam, FRST przeniosłam do załączników. Nadal brakuje GMER. Wracając do problemu zasadniczego: wirusów i trojanów tu nie widać, ale owszem jest ogromny śmietnik w systemie i mnóstwo obiektów adware, w tym dwa sterowniki które mogą być przyczyną konfliktu sieciowego. Usuńmy to wszystko i zobaczymy co się stanie. Dodatkowy problem to brak danych o egzotycznych przeglądarkach: Maxthon Cloud Browse + Maxthon Nitro, FRST tego nie skanuje i będę musiała ręcznie pobrać pewne dane, ale to potem. Działania wstępne: 1. Deinstalacje: ----> Przez Panel sterowania odinstaluj: - Adware/PUP: BrotherSoft Extreme Toolbar, Browser Configuration Utility, Conduit Engine, Download Updater (AOL Inc.), DVDVideoSoftTB Toolbar, File Association Helper, Funmoods, Hyperionics DB Toolbar, IB Updater 2.0.0.574, omiga-plus uninstall, SFT_Polska Toolbar, Solution Real, Uptodown EN Toolbar, uTorrentBar Toolbar, Winamp Toolbar, WinZipper. - Stare wersje i zbędniki: Adobe Flash Player 16 ActiveX, Adobe Flash Player 16 NPAPI, Adobe Reader XI (11.0.10) - Polish, Feedback Tool, HP Customer Participation Program 13.0, Java 7 Update 45, Logitech Desktop Messenger, McAfee Security Scan Plus. ----> Uruchom też ten skrót: C:\ProgramData\Microsoft\Windows\Start Menu\Programs\MyFree Codec\1.0b beta\Uninstall.lnk Jeśli coś będzie niewidoczne lub nie będzie dało się odinstalować, nie szkodzi, kontynuuj z resztą zadań, poprawkami zajmę się potem. 2. Otwórz Notatnik i wklej w nim: CloseProcesses: CreateRestorePoint: R1 {31c21995-b861-4864-ab50-4a53fbca73d4}Gw64; C:\Windows\System32\drivers\{31c21995-b861-4864-ab50-4a53fbca73d4}Gw64.sys [48784 2015-03-10] (StdLib) R1 {df8eec40-f909-439c-9ffe-3fee212f71b9}w64; C:\Windows\System32\drivers\{df8eec40-f909-439c-9ffe-3fee212f71b9}w64.sys [48784 2015-01-31] (StdLib) R2 DefaultTabUpdate; C:\Users\Patryk\AppData\Roaming\DefaultTab\DefaultTab\DTUpdate.exe [107520 2012-10-27] () [File not signed] R2 IHProtect Service; C:\Program Files (x86)\XTab\ProtectService.exe [158864 2014-12-29] (XTab system) S1 StarOpen; C:\Windows\SysWow64\Drivers\StarOpen.sys [5632 2006-07-24] () [File not signed] S3 BT; system32\DRIVERS\btnetdrv.sys [X] S3 BTCOM; system32\DRIVERS\btcomport.sys [X] S3 BTCOMBUS; System32\Drivers\btcombus.sys [X] S3 Btcsrusb; System32\Drivers\btcusb.sys [X] S3 VHidMinidrv; system32\drivers\VHIDMini.sys [X] AppInit_DLLs: c:\progra~3\bitguard\271769~1.27\{c16c1~1\loader.dll => c:\progra~3\bitguard\271769~1.27\{c16c1~1\loader.dll File Not Found Task: {095F9472-6FFB-46CF-B2CA-FFDED86B4920} - System32\Tasks\{378F3210-FE68-4740-B8FB-523FDD285C36} => F:\SWTFU_Autorun.exe Task: {14D5DEDD-FA13-4358-959C-A8FD08C846CA} - System32\Tasks\{2F4C12CA-C05D-4495-B7F9-CEA4155EE050} => pcalua.exe -a F:\support\dotnet\dotnetfx35.exe -d F:\support\dotnet Task: {17047284-8F7C-40AC-B045-9BB1B5BC48CA} - System32\Tasks\{845A186A-A410-4D76-ACC5-600F041D3581} => F:\SWTFU_Autorun.exe Task: {46981864-A2DA-43BD-8C52-70053A11F812} - System32\Tasks\{F57AF293-3275-466D-9932-10C7390E218A} => pcalua.exe -a "C:\Program Files (x86)\InstallShield Installation Information\{8C3727F2-8E37-49E4-820C-03B1677F53B6}\setup.exe" -c -runfromtemp -l0x0009 -removeonly Task: {5135CE44-B9D2-4DBD-97B3-5BE3006DA85E} - System32\Tasks\{69978D2D-9383-485F-BA6B-E05F60DEA599} => pcalua.exe -a D:\PROGRA~1\Eidos\HITMAN~1\uninstall.exe Task: {513BFB8C-7A2B-4AD0-B1E6-FC5F2690785A} - System32\Tasks\{64936F53-B1D4-4D62-BDB3-29A977DE72DC} => pcalua.exe -a "D:\Star Wars KOTOR\swkotor.exe" Task: {570F217A-2B79-42D9-92B1-A5658D01CB4F} - System32\Tasks\{1234A022-5F48-4355-9F26-DF224735BE57} => Firefox.exe http://ui.skype.com/ui/0/6.3.0.107/pl/abandoninstall?source=lightinstaller&page=tsProgressBar Task: {66CEA532-EBDA-4396-9738-EEBA1D53E5A2} - System32\Tasks\{83953037-06E0-4A02-8771-3810BD43594E} => C:\Users\Patryk\AppData\Local\Programs\Opera\Opera.exe Task: {6FEB4E50-96B7-4512-A612-626E8C046A60} - System32\Tasks\{13036613-5680-43A7-9636-72A51B228280} => D:\PLATOON\Platoon.exe Task: {7B55E1F0-9381-480C-B262-EB04DD784FE6} - System32\Tasks\{D2203421-220B-4021-A5D2-FC776EFD2481} => pcalua.exe -a C:\Users\Marian\Downloads\LogitechHarmonyRemote7.7.0-WIN-x86.exe -d C:\Users\Marian\Downloads Task: {7BA11FFC-8130-4E9D-9988-B0B313C98903} - System32\Tasks\{8D2609E4-1555-4B6D-A4D1-D19137FA6C04} => pcalua.exe -a "C:\Users\Patryk\Desktop\Call of Duty\DVD1\setup.exe" -d "C:\Users\Patryk\Desktop\Call of Duty\DVD1" Task: {830F1A1F-AE44-44B7-930A-F082652FCDA2} - System32\Tasks\{AA388184-F890-4C90-85D1-87778D8840BD} => pcalua.exe -a "C:\Program Files (x86)\InstallShield Installation Information\{6592FDEC-2C1A-413A-9985-25FEC2F0848D}\setup.exe" -d C:\Windows -c -runfromtemp -removeonly Task: {8B3AAB9E-0C17-4107-9270-2319847A6A7D} - System32\Tasks\{1D5E5C1B-F6E8-4D85-93FC-A766C802F962} => C:\Users\Patryk\Desktop\Star wars\autorun.exe Task: {981A8643-50E1-448C-980D-01E6B306CF5C} - System32\Tasks\{5377F232-2393-4DC5-BB89-22259D468471} => Firefox.exe http://ui.skype.com/ui/0/6.3.0.107/pl/abandoninstall?source=lightinstaller&page=tsInstall Task: {9973CE61-434F-4739-9BDC-82601622CA66} - System32\Tasks\{8122687D-3FF5-47B6-A863-DA60B7A30E8A} => Firefox.exe http://ui.skype.com/ui/0/5.0.0.152/pl/abandoninstall?source=lightinstaller&page=tsMain&installinfo=google-toolbar:notoffered;ienotdefaultbrowser2,google-chrome:notoffered;alreadyoffered Task: {9CEEE834-EBCA-4515-871B-38C3BC0296FB} - System32\Tasks\{F2EB62A1-5AC0-4894-9DA2-BD3AB483FF38} => pcalua.exe -a "C:\Program Files (x86)\InstallShield Installation Information\{D596980D-17BE-4425-B8F0-5640719AADE9}\setup.exe" -c -runfromtemp -l0x0409 Task: {AC1B304E-117E-4414-81D4-68182F0F26A8} - System32\Tasks\{7D76E292-55B4-457B-9F23-570E2A2A865D} => pcalua.exe -a "C:\Program Files (x86)\InstallShield Installation Information\{45057FCE-5784-48BE-8176-D9D00AF56C3C}\Sims3EP03Setup.exe" -c -runfromtemp -l0x0015 -removeonly Task: {B1D66CF0-BE14-4506-8F51-8F68E9EA6FF2} - System32\Tasks\Funmoods => C:\Users\Patryk\AppData\Roaming\Funmoods\UpdateProc\UpdateTask.exe [2013-04-12] () Task: {B3711EC6-9BC6-4DDC-9DFA-46555E9A1CD5} - System32\Tasks\{8C66C9A5-CFEF-453D-A48C-D28B7EA0F2DE} => Firefox.exe http://ui.skype.com/ui/0/7.0.0.102/pl/abandoninstall?page=tsMain Task: {B5A0794D-4470-4393-AE32-E14A0FF58F4B} - System32\Tasks\{EF7C3CBF-9F0F-44B2-BAB7-C70F025C2933} => pcalua.exe -a F:\Install.exe -d F:\ Task: {B5B91785-E966-4C43-B3C8-DDB340E23360} - System32\Tasks\{F2E13D27-A236-4A9A-82FD-E67F40237A2D} => pcalua.exe -a C:\Users\Marian\Downloads\VT6656_Win7_V1.1.0.2_64bit.exe -d C:\Users\Marian\Downloads Task: {C3A08254-20E0-438D-9316-2D51B7A53F35} - System32\Tasks\{8C72BFBF-D143-4BDD-812A-59FE75A1F5F2} => pcalua.exe -a C:\Users\Patryk\Desktop\nbvn\autorun.exe -d C:\Users\Patryk\Desktop\nbvn Task: {DC9182C6-D78E-4169-BC25-82AF14C35CF9} - System32\Tasks\{71592B0D-2ECB-4C3E-97B3-1E3F88C35DFE} => F:\install.exe Task: {E3E0CC96-51D2-49C2-867C-AD76440D112E} - System32\Tasks\{2779C098-D158-4863-94DC-4F7565A09047} => pcalua.exe -a "C:\Program Files (x86)\Common Files\DVDVideoSoft\Uninstall.exe" Task: {E8A73BE8-13F3-4AE0-8569-20CCE5ACB657} - System32\Tasks\{D81BBDC6-D6FF-49C6-A3B8-5B5ABA0D4AA3} => pcalua.exe -a F:\setup.exe -d F:\ Task: {E9A1959F-88CB-484E-BF28-676217FA6906} - System32\Tasks\{5310FFF2-7106-4BCB-8255-E24470120816} => C:\Users\Patryk\AppData\Local\Programs\Opera\Opera.exe Task: {EF3A0E26-E8A0-4964-998E-7C6CB76BB122} - System32\Tasks\{8AEAF636-5527-462D-8B9A-5000E10EBC55} => pcalua.exe -a C:\Users\Patryk\Downloads\vb_web.exe -d C:\Users\Patryk\Desktop Task: {F94214EA-2B9A-4174-9C13-4EC685F51871} - System32\Tasks\{C764C9CD-C5AA-42BE-81EB-8BA2CCF5CEC3} => C:\Program Files (x86)\LucasArts\Star Wars Empire at War Forces of Corruption Demo\EAWXLauncher.exe GroupPolicy: Group Policy on Chrome detected GroupPolicyUsers\S-1-5-21-1693294449-2853722536-560343305-1006\User: Group Policy restriction detected GroupPolicyUsers\S-1-5-21-1693294449-2853722536-560343305-1004\User: Group Policy restriction detected GroupPolicyUsers\S-1-5-21-1693294449-2853722536-560343305-1003\User: Group Policy restriction detected CHR HKLM\SOFTWARE\Policies\Google: Policy restriction ShortcutWithArgument: C:\Users\Marian\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Internet Explorer (64-bit).lnk -> C:\Program Files\Internet Explorer\iexplore.exe (Microsoft Corporation) -> hxxp://www.qvo6.com/?utm_source=b&utm_medium=cor&utm_campaign=eXQ&utm_content=sc&from=cor&uid=ST31000528AS_5VP5HED3XXXX5VP5HED3&ts=1380138517 ShortcutWithArgument: C:\Users\Marian\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Internet Explorer.lnk -> C:\Program Files\Internet Explorer\iexplore.exe (Microsoft Corporation) -> hxxp://www.qvo6.com/?utm_source=b&utm_medium=cor&utm_campaign=eXQ&utm_content=sc&from=cor&uid=ST31000528AS_5VP5HED3XXXX5VP5HED3&ts=1380138517 ShortcutWithArgument: C:\Users\Marian\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Accessories\System Tools\Internet Explorer (No Add-ons).lnk -> C:\Program Files\Internet Explorer\iexplore.exe (Microsoft Corporation) -> hxxp://www.qvo6.com/?utm_source=b&utm_medium=cor&utm_campaign=eXQ&utm_content=sc&from=cor&uid=ST31000528AS_5VP5HED3XXXX5VP5HED3&ts=1380138517 ShortcutWithArgument: C:\Users\Marian\AppData\Roaming\Microsoft\Internet Explorer\Quick Launch\Launch Internet Explorer Browser.lnk -> C:\Program Files\Internet Explorer\iexplore.exe (Microsoft Corporation) -> hxxp://www.qvo6.com/?utm_source=b&utm_medium=cor&utm_campaign=eXQ&utm_content=sc&from=cor&uid=ST31000528AS_5VP5HED3XXXX5VP5HED3&ts=1380138517 ShortcutWithArgument: C:\Users\Patryk\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Internet Explorer (64-bit).lnk -> C:\Program Files\Internet Explorer\iexplore.exe (Microsoft Corporation) -> hxxp://www.delta-homes.com/?type=sc&ts=1421258256&from=wpm01141&uid=ST31000528AS_5VP5HED3XXXX5VP5HED3 ShortcutWithArgument: C:\Users\Patryk\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Accessories\System Tools\Internet Explorer (No Add-ons).lnk -> C:\Program Files (x86)\Internet Explorer\iexplore.exe (Microsoft Corporation) -> hxxp://www.delta-homes.com/?type=sc&ts=1421258256&from=wpm01141&uid=ST31000528AS_5VP5HED3XXXX5VP5HED3 ShortcutWithArgument: C:\Users\Patryk\AppData\Roaming\Microsoft\Internet Explorer\Quick Launch\Launch Internet Explorer Browser.lnk -> C:\Program Files (x86)\Internet Explorer\iexplore.exe (Microsoft Corporation) -> hxxp://www.delta-homes.com/?type=sc&ts=1421258256&from=wpm01141&uid=ST31000528AS_5VP5HED3XXXX5VP5HED3 HKLM\Software\Microsoft\Internet Explorer\Main,Start Page = http://isearch.omiga-plus.com/?type=hppp&ts=1420881270&from=cor&uid=ST31000528AS_5VP5HED3XXXX5VP5HED3 HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Start Page = http://isearch.omiga-plus.com/?type=hppp&ts=1420881270&from=cor&uid=ST31000528AS_5VP5HED3XXXX5VP5HED3 HKLM\Software\Microsoft\Internet Explorer\Main,Search Page = http://isearch.omiga-plus.com/web/?type=ds&ts=1420881240&from=cor&uid=ST31000528AS_5VP5HED3XXXX5VP5HED3&q={searchTerms} HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Search Page = http://isearch.omiga-plus.com/web/?type=ds&ts=1420881240&from=cor&uid=ST31000528AS_5VP5HED3XXXX5VP5HED3&q={searchTerms} HKLM\Software\Microsoft\Internet Explorer\Main,Default_Page_URL = http://isearch.omiga-plus.com/?type=hppp&ts=1420881270&from=cor&uid=ST31000528AS_5VP5HED3XXXX5VP5HED3 HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Default_Page_URL = http://isearch.omiga-plus.com/?type=hppp&ts=1420881270&from=cor&uid=ST31000528AS_5VP5HED3XXXX5VP5HED3 HKLM\Software\Microsoft\Internet Explorer\Main,Default_Search_URL = http://isearch.omiga-plus.com/web/?type=ds&ts=1420881240&from=cor&uid=ST31000528AS_5VP5HED3XXXX5VP5HED3&q={searchTerms} HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Default_Search_URL = http://isearch.omiga-plus.com/web/?type=ds&ts=1420881240&from=cor&uid=ST31000528AS_5VP5HED3XXXX5VP5HED3&q={searchTerms} HKU\S-1-5-21-1693294449-2853722536-560343305-1003\Software\Microsoft\Internet Explorer\Main,Search Page = http://search.delta-homes.com/web/?type=ds&ts=1421258256&from=wpm01141&uid=ST31000528AS_5VP5HED3XXXX5VP5HED3&q={searchTerms} HKU\S-1-5-21-1693294449-2853722536-560343305-1003\Software\Microsoft\Internet Explorer\Main,Start Page = http://isearch.omiga-plus.com/?type=hppp&ts=1420881270&from=cor&uid=ST31000528AS_5VP5HED3XXXX5VP5HED3 HKU\S-1-5-21-1693294449-2853722536-560343305-1003\Software\Microsoft\Internet Explorer\Main,Search Bar = http://www.msn.com/?pc=AV01 HKU\S-1-5-21-1693294449-2853722536-560343305-1003\Software\Microsoft\Internet Explorer\Main,bProtector Start Page = http://search.babylon.com/?babsrc=HP_ss_gin2g&mntrId=E60D6CF04912EFE9&affID=119357&tt=070713_9124&tsp=4936 HKU\S-1-5-21-1693294449-2853722536-560343305-1003\Software\Microsoft\Internet Explorer\Main,Default_Page_URL = http://isearch.omiga-plus.com/?type=hppp&ts=1420881270&from=cor&uid=ST31000528AS_5VP5HED3XXXX5VP5HED3 HKU\S-1-5-21-1693294449-2853722536-560343305-1003\Software\Microsoft\Internet Explorer\Main,Default_Search_URL = http://search.delta-homes.com/web/?type=ds&ts=1421258256&from=wpm01141&uid=ST31000528AS_5VP5HED3XXXX5VP5HED3&q={searchTerms} URLSearchHook: HKLM-x32 - (No Name) - {bf7380fa-e3b4-4db2-af3e-9d8783a45bfc} - No File URLSearchHook: HKLM-x32 - (No Name) - {8f3c1d75-d467-43c2-9a36-655366b76f5f} - No File URLSearchHook: HKLM-x32 - (No Name) - {40f5f417-32bb-4296-9446-c1e0094e7d82} - No File URLSearchHook: HKLM-x32 - (No Name) - {5c5b9468-d672-4eb7-b52f-b5afabf28c5b} - No File URLSearchHook: HKLM-x32 - (No Name) - {872b5b88-9db5-4310-bdd0-ac189557e5f5} - No File URLSearchHook: HKLM-x32 - (No Name) - {51a86bb3-6602-4c85-92a5-130ee4864f13} - No File URLSearchHook: HKU\S-1-5-21-1693294449-2853722536-560343305-1003 - (No Name) - {1CB20BF0-BBAE-40A7-93F4-6435FF3D0411} - No File URLSearchHook: HKU\S-1-5-21-1693294449-2853722536-560343305-1003 - (No Name) - {bf7380fa-e3b4-4db2-af3e-9d8783a45bfc} - No File URLSearchHook: HKU\S-1-5-21-1693294449-2853722536-560343305-1003 - (No Name) - {872b5b88-9db5-4310-bdd0-ac189557e5f5} - No File URLSearchHook: HKU\S-1-5-21-1693294449-2853722536-560343305-1003 - (No Name) - {5c5b9468-d672-4eb7-b52f-b5afabf28c5b} - No File URLSearchHook: HKU\S-1-5-21-1693294449-2853722536-560343305-1003 - (No Name) - {51a86bb3-6602-4c85-92a5-130ee4864f13} - No File URLSearchHook: HKU\S-1-5-21-1693294449-2853722536-560343305-1003 - (No Name) - {8040829d-1177-46e2-9157-8282438b79c7} - No File SearchScopes: HKLM -> DefaultScope {33BB0A4E-99AF-4226-BDF6-49120163DE86} URL = http://isearch.omiga-plus.com/web/?type=ds&ts=1420881240&from=cor&uid=ST31000528AS_5VP5HED3XXXX5VP5HED3&q={searchTerms} SearchScopes: HKLM -> {33BB0A4E-99AF-4226-BDF6-49120163DE86} URL = http://isearch.omiga-plus.com/web/?type=ds&ts=1420881240&from=cor&uid=ST31000528AS_5VP5HED3XXXX5VP5HED3&q={searchTerms} SearchScopes: HKLM-x32 -> DefaultScope {33BB0A4E-99AF-4226-BDF6-49120163DE86} URL = http://isearch.omiga-plus.com/web/?type=ds&ts=1420881240&from=cor&uid=ST31000528AS_5VP5HED3XXXX5VP5HED3&q={searchTerms} SearchScopes: HKLM-x32 -> {33BB0A4E-99AF-4226-BDF6-49120163DE86} URL = http://isearch.omiga-plus.com/web/?type=ds&ts=1420881240&from=cor&uid=ST31000528AS_5VP5HED3XXXX5VP5HED3&q={searchTerms} SearchScopes: HKLM-x32 -> {632F07F3-19A1-4d16-A23F-E6CE9486BAB5} URL = http://www.bing.com/search?q={searchTerms}&FORM=AVASDF&PC=AV01 SearchScopes: HKLM-x32 -> {afdbddaa-5d3f-42ee-b79c-185a7020515b} URL = http://search.conduit.com/ResultsExt.aspx?q={searchTerms}&SearchSource=4&ctid=CT3031817 SearchScopes: HKLM-x32 -> {d3f22a84-2a84-49eb-91e6-5dadaaf0165d} URL = http://search.mywebsearch.com/mywebsearch/GGmain.jhtml?id=GRxdm518YYpl&ptnrS=GRxdm518YYpl&ptb=DEDE97AE-18CC-436D-ACC8-39572D52CB1E&ind=2012112715&n=77ee674b&psa=&st=sb&searchfor={searchTerms} SearchScopes: HKU\S-1-5-21-1693294449-2853722536-560343305-1003 -> DefaultScope {33BB0A4E-99AF-4226-BDF6-49120163DE86} URL = http://isearch.omiga-plus.com/web/?type=dspp&ts=1420881270&from=cor&uid=ST31000528AS_5VP5HED3XXXX5VP5HED3&q={searchTerms} SearchScopes: HKU\S-1-5-21-1693294449-2853722536-560343305-1003 -> bProtectorDefaultScope {0ECDF796-C2DC-4d79-A620-CCE0C0A66CC9} SearchScopes: HKU\S-1-5-21-1693294449-2853722536-560343305-1003 -> {0BA9EFF0-F360-4AE1-9ACB-7A571FDA610D} URL = http://rts.dsrlte.com/?affID=na&q={searchTerms}&r=643 SearchScopes: HKU\S-1-5-21-1693294449-2853722536-560343305-1003 -> {0ECDF796-C2DC-4d79-A620-CCE0C0A66CC9} URL = http://search.babylon.com/?q={searchTerms}&affID=119370&tt=190313_wo3&babsrc=SP_ss_gin2g&mntrId=E60D6CF04912EFE9 SearchScopes: HKU\S-1-5-21-1693294449-2853722536-560343305-1003 -> {1CB20BF0-BBAE-40A7-93F4-6435FF3D0411} URL = http://www.crawler.com/search/dispatcher.aspx?tp=bs&qkw={searchTerms}&tbid=66019 SearchScopes: HKU\S-1-5-21-1693294449-2853722536-560343305-1003 -> {33BB0A4E-99AF-4226-BDF6-49120163DE86} URL = http://isearch.omiga-plus.com/web/?type=dspp&ts=1420881270&from=cor&uid=ST31000528AS_5VP5HED3XXXX5VP5HED3&q={searchTerms} SearchScopes: HKU\S-1-5-21-1693294449-2853722536-560343305-1003 -> {483830EE-A4CD-4b71-B0A3-3D82E62A6909} URL = SearchScopes: HKU\S-1-5-21-1693294449-2853722536-560343305-1003 -> {5BB4F252-A3F7-4C72-8E8E-F66BFA0C7DE1} URL = http://search.softonic.com/MON00005/tb_v1?q={searchTerms}&SearchSource=4&cc=&r=674 SearchScopes: HKU\S-1-5-21-1693294449-2853722536-560343305-1003 -> {632F07F3-19A1-4d16-A23F-E6CE9486BAB5} URL = http://www.bing.com/search?q={searchTerms}&FORM=AVASDF&PC=AV01 SearchScopes: HKU\S-1-5-21-1693294449-2853722536-560343305-1003 -> {87FE74A0-F9A3-4593-90E6-72C2C875DB9F} URL = http://search.yahoo.com/search?p={searchTerms}&fr=chr-devicevm&type=STDVM SearchScopes: HKU\S-1-5-21-1693294449-2853722536-560343305-1003 -> {95B7759C-8C7F-4BF1-B163-73684A933233} URL = https://isearch.avg.com/search?cid={91CA612C-D769-414A-8EC6-BAD79F2B0E91}&mid=61a2c1c9da3a44cbbb9d226a974d67c1-3a8240382015bed401ff45a03efe52fe9603e643&lang=pl&ds=ax011&pr=&d=2012-09-21 15:31:42&v=12.2.5.34&sap=dsp&q={searchTerms} SearchScopes: HKU\S-1-5-21-1693294449-2853722536-560343305-1003 -> {afdbddaa-5d3f-42ee-b79c-185a7020515b} URL = http://search.conduit.com/ResultsExt.aspx?q={searchTerms}&SearchSource=4&ctid=CT2269050 SearchScopes: HKU\S-1-5-21-1693294449-2853722536-560343305-1003 -> {CEBC9A4E-5C2C-4DEA-B24E-3709952C969E} URL = http://www.mysearchresults.com/search?&c=3507&t=07&q={searchTerms} SearchScopes: HKU\S-1-5-21-1693294449-2853722536-560343305-1003 -> {d3f22a84-2a84-49eb-91e6-5dadaaf0165d} URL = http://search.mywebsearch.com/mywebsearch/GGmain.jhtml?id=GRxdm518YYpl&ptnrS=GRxdm518YYpl&ptb=DEDE97AE-18CC-436D-ACC8-39572D52CB1E&ind=2012112715&n=77ee674b&psa=&st=sb&searchfor={searchTerms} SearchScopes: HKU\S-1-5-21-1693294449-2853722536-560343305-1003 -> {F457602F-1819-4047-9C19-1286DA13B886} URL = http://www.google.com/cse?cx=partner-pub-3794288947762788%3A4067623346&ie=UTF-8&q={searchTerms}&sa=Search&siteurl=www.google.com%2Fcse%2Fhome%3Fcx%3Dpartner-pub-3794288947762788%3A4067623346 BHO-x32: No Name -> {14d02517-c8be-4735-a344-3c8366c77aa0} -> No File BHO-x32: No Name -> {b1df253a-9e7a-480d-b6a5-7a435b520dbb} -> No File Toolbar: HKLM - avast! Online Security - {318A227B-5E9F-45bd-8999-7F8F10CA4CF5} - No File Toolbar: HKLM - No Name - {CC1A175A-E45B-41ED-A30C-C9B1D7A0C02F} - No File Toolbar: HKLM-x32 - No Name - {98889811-442D-49dd-99D7-DC866BE87DBC} - No File Toolbar: HKLM-x32 - No Name - {5018CFD2-804D-4C99-9F81-25EAEA2769DE} - No File Toolbar: HKU\S-1-5-21-1693294449-2853722536-560343305-1003 -> No Name - {338B4DFE-2E2C-4338-9E41-E176D497299E} - No File Toolbar: HKU\S-1-5-21-1693294449-2853722536-560343305-1003 -> No Name - {A0B1221C-A3FF-4F7C-A393-DC63AF5301E9} - No File Toolbar: HKU\S-1-5-21-1693294449-2853722536-560343305-1003 -> No Name - {EEE6C35B-6118-11DC-9C72-001320C79847} - No File DPF: HKLM-x32 {68282C51-9459-467B-95BF-3C0E89627E55} http://www.mks.com.pl/skaner/SkanerOnline.cab StartMenuInternet: IEXPLORE.EXE - C:\Program Files (x86)\Internet Explorer\iexplore.exe http://www.qvo6.com/?utm_source=b&utm_medium=cor&utm_campaign=eXQ&utm_content=sc&from=cor&uid=ST31000528AS_5VP5HED3XXXX5VP5HED3&ts=1380138517 C:\Program Files\IB Updater C:\Program Files (x86)\Google\Chrome C:\Program Files (x86)\Mobogenie C:\Program Files (x86)\Mozilla Firefox C:\Program Files (x86)\OnlineHD.TV C:\Program Files (x86)\RegCleaner C:\Program Files (x86)\Solution Real C:\Program Files (x86)\WinZipper C:\Program Files (x86)\XTab C:\ProgramData\whlb32g.dll C:\ProgramData\SendSpaceExtention C:\ProgramData\TEMP C:\ProgramData\Microsoft\Windows\Start Menu\BitTorrent.lnk C:\ProgramData\Microsoft\Windows\Start Menu\Programs\2K Games C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Akademia Umysłu\Koncentracja 2 C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Call of Duty C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Firefly Studios\Twierdza Krzyżowiec Extreme C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Firefly Studios\Twierdza Deluxe C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Free Mind Software C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Handbrake C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Logomocja-Imagine Demo C:\ProgramData\Microsoft\Windows\Start Menu\Programs\LucasArts\LEGO Star Wars III The Clone Wars C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Movies2iPhone C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Photo-Brush 5 C:\ProgramData\Microsoft\Windows\Start Menu\Programs\WinZipper C:\Users\Adrian\AppData\Local\Microsoft\Windows\GameExplorer\{9549EBD4-B722-46A8-801C-57A855582B80} C:\Users\Adrian\AppData\Local\Microsoft\Windows\GameExplorer\{B8DA32A9-1795-4134-85A2-25290513F751} C:\Users\Adrian\AppData\Local\Microsoft\Windows\GameExplorer\{CA79C966-7225-4892-9B6A-5BE9E71693EA} C:\Users\Adrian\Desktop\AccurateBurn MP3 Audio CD Maker.lnk C:\Users\Adrian\Desktop\Edytor Znaczników HTML.lnk C:\Users\Adrian\Desktop\GameSpy Arcade.lnk C:\Users\Adrian\Desktop\Google Chrome.lnk C:\Users\Adrian\Desktop\Handbrake.lnk C:\Users\Adrian\Desktop\Minecraft.lnk C:\Users\Adrian\Desktop\Play Star Wars Jedi Knight II Jedi Outcast Demo.lnk C:\Users\Adrian\Desktop\RegCleaner.lnk C:\Users\Adrian\Desktop\Sniper Elite.lnk C:\Users\EWA.Marian-Komputer\AppData\Roaming\Microsoft\Windows\SendTo\Bluetooth\Inne urządzenia....lnk C:\Users\EWA.Marian-Komputer\Desktop\AccurateBurn MP3 Audio CD Maker.lnk C:\Users\EWA.Marian-Komputer\Desktop\Handbrake.lnk C:\Users\EWA.Marian-Komputer\Desktop\Play Star Wars Jedi Knight II Jedi Outcast Demo.lnk C:\Users\EWA.Marian-Komputer\Desktop\Sniper Elite.lnk C:\Users\Marian\ALLPlayerEN.exe C:\Users\Marian\AppData\Local\Microsoft\Windows\GameExplorer\{0E7EE784-7328-4ECC-81AB-1D1D46DEB2BB} C:\Users\Marian\AppData\Local\Microsoft\Windows\GameExplorer\{4369BBF5-E9E6-4817-BFF6-ACE0921E5D31} C:\Users\Marian\AppData\Local\Microsoft\Windows\GameExplorer\{54B14E3B-D2B2-4011-849D-7CF718459582} C:\Users\Marian\AppData\Local\Microsoft\Windows\GameExplorer\{CA275ADB-C6A2-4F6C-905D-4FA5CA8A14DE} C:\Users\Marian\AppData\Local\Microsoft\Windows\GameExplorer\{F23A5F71-C44C-4F02-8A43-116C9E69A027} C:\Users\Marian\AppData\Roaming\Microsoft\Internet Explorer\Quick Launch\Google Chrome.lnk C:\Users\Marian\AppData\Roaming\Microsoft\Windows\GameExplorer\{F15D16CC-A712-4BC7-BDBE-A105F7C9A2CC} C:\Users\Marian\AppData\Roaming\Microsoft\Windows\Start Menu\Koncentracja 2.lnk C:\Users\Marian\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\ShenlongMT2.lnk C:\Users\Marian\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Empire Interactive C:\Users\Marian\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Game Cam V2 C:\Users\Marian\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\GTA IV The Lost and Damned oraz The Ballad of Gay Tony PL C:\Users\Marian\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\HyperCam 2 C:\Users\Marian\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Mobogenie C:\Users\Marian\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\OnlineHD.TV C:\Users\Marian\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Revo Uninstaller C:\Users\Marian\AppData\Local\Mobogenie C:\Users\Patryk\AppData\Local剜捯獫慴慇敭屳呇⁁屖湥楴汴浥湥湩潦 C:\Users\Patryk\AppData\Local\setup.exe C:\Users\Patryk\AppData\Local\Google\Chrome C:\Users\Patryk\AppData\Local\Microsoft\Windows\GameExplorer\{1F91F091-AA31-4F1F-B06B-ACCE4EEFC9EE} C:\Users\Patryk\AppData\Local\Microsoft\Windows\GameExplorer\{4369BBF5-E9E6-4817-BFF6-ACE0921E5D31} C:\Users\Patryk\AppData\Local\Microsoft\Windows\GameExplorer\{4B2E63EF-6C72-44C2-A8F7-AAE5C9DF0710} C:\Users\Patryk\AppData\Local\Microsoft\Windows\GameExplorer\{671E3D52-9F4B-4F12-A116-391941D2337D} C:\Users\Patryk\AppData\Local\Microsoft\Windows\GameExplorer\{80A1E545-EEB7-45A4-8368-C20CC4C2AE41} C:\Users\Patryk\AppData\Local\Microsoft\Windows\GameExplorer\{94784E5A-E7A5-49CC-8BD4-7DE3CD9A53B1} C:\Users\Patryk\AppData\Local\Microsoft\Windows\GameExplorer\{A70F7B58-6B62-45C8-9D06-9145C847AA10} C:\Users\Patryk\AppData\Local\Microsoft\Windows\GameExplorer\{D5BAC04D-C18F-43C1-9D81-8F4CC9D1F3DC} C:\Users\Patryk\AppData\Local\Microsoft\Windows\GameExplorer\{F4518805-9054-434A-84B5-D831B75896C2} C:\Users\Patryk\AppData\Local\Mozilla\Firefox C:\Users\Patryk\AppData\Roaming\BabMaint.exe C:\Users\Patryk\AppData\Roaming\Movies2iPhone.ini C:\Users\Patryk\AppData\Roaming\DefaultTab C:\Users\Patryk\AppData\Roaming\Funmoods C:\Users\Patryk\AppData\Roaming\Microsoft\Internet Explorer\Quick Launch\Apple Safari.lnk C:\Users\Patryk\AppData\Roaming\Microsoft\Internet Explorer\Quick Launch\BitTorrent.lnk C:\Users\Patryk\AppData\Roaming\Microsoft\Windows\SendTo\Xfire Friend.lnk C:\Users\Patryk\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\FTDownloader.com C:\Users\Patryk\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\MxNitro Browser C:\Users\Patryk\AppData\Roaming\Mozilla\Extensions C:\Users\Patryk\AppData\Roaming\Mozilla\Firefox C:\Windows\System32\drivers\{31c21995-b861-4864-ab50-4a53fbca73d4}Gw64.sys C:\Windows\System32\drivers\{df8eec40-f909-439c-9ffe-3fee212f71b9}w64.sys C:\Windows\SysWow64\drivers\StarOpen.sys C:\Windows\SysWOW64\jmdp Reg: reg delete HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\mountpoints2 /f Reg: reg delete HKCU\Software\Google\Chrome /f Reg: reg delete HKCU\Software\Google\Update\ClientState\{4DC8B4CA-1BDA-483e-B5FA-D3C12E15B62D} /f Reg: reg delete HKCU\Software\Google\Update\ClientState\{8A69D345-D564-463C-AFF1-A69D9E530F96} /f Reg: reg delete HKCU\Software\Mozilla\Firefox /f Reg: reg delete HKCU\Software\MozillaPlugins /f Reg: reg delete HKLM\SOFTWARE\Google\Chrome /f Reg: reg delete HKLM\SOFTWARE\Mozilla\Firefox /f Reg: reg delete HKLM\SOFTWARE\MozillaPlugins /f Reg: reg delete HKLM\SOFTWARE\Wow6432Node\Google\Chrome /f Reg: reg delete HKLM\SOFTWARE\Wow6432Node\Google\Update\ClientState\{4DC8B4CA-1BDA-483e-B5FA-D3C12E15B62D} /f Reg: reg delete HKLM\SOFTWARE\Wow6432Node\Google\Update\ClientState\{8A69D345-D564-463C-AFF1-A69D9E530F96} /f Reg: reg delete HKLM\SOFTWARE\Wow6432Node\Mozilla\Firefox /f Reg: reg delete HKLM\SOFTWARE\Wow6432Node\mozilla.org /f Reg: reg delete HKLM\SOFTWARE\Wow6432Node\MozillaPlugins /f Reg: reg delete "HKCU\Software\Microsoft\Internet Explorer\AboutURLs" /f Reg: reg delete "HKCU\Software\Microsoft\Internet Explorer\Search" /f Reg: reg delete "HKCU\Software\Microsoft\Internet Explorer\SearchURI" /f Reg: reg delete "HKCU\Software\Microsoft\Internet Explorer\SearchUrl" /f Reg: reg delete "HKLM\SOFTWARE\Classes\SOFTWARE\Microsoft\Internet Explorer\AboutURLs" /f Reg: reg delete "HKLM\SOFTWARE\Classes\SOFTWARE\Microsoft\Internet Explorer\Main" /f Reg: reg delete "HKLM\SOFTWARE\Classes\SOFTWARE\Microsoft\Internet Explorer\Search" /f Reg: reg delete "HKLM\SOFTWARE\Classes\SOFTWARE\Microsoft\Internet Explorer\SearchScopes" /f Reg: reg delete "HKLM\SOFTWARE\Classes\SOFTWARE\Microsoft\Internet Explorer\SearchURI" /f Reg: reg delete "HKLM\SOFTWARE\Classes\SOFTWARE\Microsoft\Internet Explorer\SearchUrl" /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Internet Explorer\SearchURI" /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Internet Explorer\SearchUrl" /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Internet Explorer\Search" /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Shared Tools\MSConfig\startupreg\AMCenter" /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Shared Tools\MSConfig\startupreg\BCU" /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Shared Tools\MSConfig\startupreg\CrossRiderPlugin" /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Shared Tools\MSConfig\startupreg\IVONA Reader" /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Shared Tools\MSConfig\startupreg\ROC_ROC_NT" /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Shared Tools\MSConfig\startupreg\Sony Ericsson PC Companion" /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Shared Tools\MSConfig\startupreg\SunJavaUpdateSched" /f Reg: reg delete "HKLM\SOFTWARE\Wow6432Node\Microsoft\Internet Explorer\Search" /f Reg: reg delete "HKLM\SOFTWARE\Wow6432Node\Microsoft\Internet Explorer\SearchURI" /f Reg: reg delete "HKLM\SOFTWARE\Wow6432Node\Microsoft\Internet Explorer\SearchUrl" /f Reg: reg delete "HKU\S-1-5-18\Software\Microsoft\Internet Explorer\Main" /f Reg: reg delete "HKU\S-1-5-19\Software\Microsoft\Internet Explorer\Main" /f Reg: reg delete "HKU\S-1-5-20\Software\Microsoft\Internet Explorer\Main" /f Reg: reg delete "HKU\S-1-5-18\Software\Microsoft\Internet Explorer\SearchScopes" /f Reg: reg delete "HKU\S-1-5-19\Software\Microsoft\Internet Explorer\SearchScopes" /f Reg: reg delete "HKU\S-1-5-20\Software\Microsoft\Internet Explorer\SearchScopes" /f Reg: reg delete "HKU\S-1-5-18\Software\Microsoft\Internet Explorer\Toolbar" /f Reg: reg delete "HKU\S-1-5-19\Software\Microsoft\Internet Explorer\Toolbar" /f Reg: reg delete "HKU\S-1-5-20\Software\Microsoft\Internet Explorer\Toolbar" /f CMD: dir /a "C:\Program Files" CMD: dir /a "C:\Program Files (x86)" CMD: dir /a "C:\Program Files\Common Files" CMD: dir /a "C:\Program Files (x86)\Common Files" CMD: dir /a C:\ProgramData CMD: dir /a C:\Users\Adrian\AppData\Local CMD: dir /a C:\Users\Adrian\AppData\LocalLow CMD: dir /a C:\Users\Adrian\AppData\Roaming CMD: dir /a C:\Users\EWA.Marian-Komputer\AppData\Local CMD: dir /a C:\Users\EWA.Marian-Komputer\AppData\LocalLow CMD: dir /a C:\Users\EWA.Marian-Komputer\AppData\Roaming CMD: dir /a C:\Users\Marian\AppData\Local CMD: dir /a C:\Users\Marian\AppData\LocalLow CMD: dir /a C:\Users\Marian\AppData\Roaming CMD: dir /a C:\Users\Patryk\AppData\Local CMD: dir /a C:\Users\Patryk\AppData\LocalLow CMD: dir /a C:\Users\Patryk\AppData\Roaming Folder: C:\Users\Patryk\AppData\Roaming\mxnitro Folder: D:\Maxthon RemoveDirectory: C:\Users\UpdatusUser Hosts: EmptyTemp: Adnotacja dla innych czytających: skrypt unikatowy - dopasowany tylko i wyłącznie pod ten system, proszę nie stosować na swoich systemach. Z menu Notatnika > Plik > Zapisz jako > wprowadź nazwę fixlist.txt > Kodowanie zmień na UTF-8 Plik fixlist.txt umieść obok narzędzia FRST. Uruchom FRST i kliknij w Fix. Czekaj cierpliwie, nie przerywaj działania. Gdy Fix ukończy pracę, system zostanie zresetowany. W tym samym katalogu skąd uruchamiano FRST powstanie plik fixlog.txt. 3. W systemie są aż 4 konta: ==================== Accounts: ============================= Adrian (S-1-5-21-1693294449-2853722536-560343305-1004 - Limited - Enabled) => C:\Users\Adrian EWA (S-1-5-21-1693294449-2853722536-560343305-1006 - Limited - Enabled) => C:\Users\EWA.Marian-Komputer Marian (S-1-5-21-1693294449-2853722536-560343305-1001 - Limited - Enabled) => C:\Users\Marian Patryk (S-1-5-21-1693294449-2853722536-560343305-1003 - Administrator - Enabled) => C:\Users\Patryk Potrzebne logi z każdego konta z osobna. Po kolei zaloguj się na każde poprzez pełny restart komputera (a nie opcje Wyloguj czy Przełącz użytkownika) i na każdym koncie zrób po trzy nowe logi FRST z opcji Scan, pola Addition i Shortcut mają być zaznaczone. Na kontach limitowanych Adrian, EWA i Marian FRST należy uruchomić poprzez dwuklik a nie "Uruchom jako Administrator", by nie został zmieniony kontekst konta na Patryka. Czyli aż 12 logów masz dostarczyć oraz plik fixlog.txt z wynikami usuwania. Wszystkie pliki mają być w postaci załączników forum, a nie na serwisach zewnętrznych.

-

Mnóstwo adware, w tym wygląda na to, że jest tu też ten nowy typ adware JS w Firefox. Do przeprowadzenia następujące akcje: 1. Deinstalacje: - Przez Panel sterowania odinstaluj adware Cyti Web oraz starą wersję Adobe Flash Player 16 NPAPI. - Uruchom narzędzie Microsoftu: KLIK. Zaakceptuj > Wykryj problemy i pozwól mi wybrać poprawki do zastosowania > Odinstalowywanie > zaznacz na liście odpadkowy wpis Google Update Helper > Dalej. 2. Otwórz Notatnik i wklej w nim: CloseProcesses: CreateRestorePoint: R1 {09c3ffd6-f1a3-4fde-86e1-d448e8559c21}Gw64; C:\Windows\System32\drivers\{09c3ffd6-f1a3-4fde-86e1-d448e8559c21}Gw64.sys [48832 2015-03-09] (StdLib) R1 {1a7531da-31ad-48c5-8d60-be70ecfbab93}Gw64; C:\Windows\System32\drivers\{1a7531da-31ad-48c5-8d60-be70ecfbab93}Gw64.sys [48832 2015-02-25] (StdLib) R1 {34789ec0-129d-4a2d-b089-9977cdae65db}Gw64; C:\Windows\System32\drivers\{34789ec0-129d-4a2d-b089-9977cdae65db}Gw64.sys [48832 2015-02-13] (StdLib) R1 {4a90d0b9-0668-4ad5-92c2-d78786884485}Gw64; C:\Windows\System32\drivers\{4a90d0b9-0668-4ad5-92c2-d78786884485}Gw64.sys [48784 2015-01-22] (StdLib) R1 {4bcd2e21-b225-4bad-81f4-2c4a7013cd87}Gw64; C:\Windows\System32\drivers\{4bcd2e21-b225-4bad-81f4-2c4a7013cd87}Gw64.sys [48832 2015-03-03] (StdLib) R1 {4bd643ce-8ef9-41bb-9b43-501b4f8fae85}Gw64; C:\Windows\System32\drivers\{4bd643ce-8ef9-41bb-9b43-501b4f8fae85}Gw64.sys [48832 2015-02-10] (StdLib) R1 {5272c3f2-75bf-4a26-8574-fbbaa7fc6a9d}Gw64; C:\Windows\System32\drivers\{5272c3f2-75bf-4a26-8574-fbbaa7fc6a9d}Gw64.sys [48784 2015-01-14] (StdLib) R1 {56db9de0-c769-4563-8e82-7e39885bf1ad}Gw64; C:\Windows\System32\drivers\{56db9de0-c769-4563-8e82-7e39885bf1ad}Gw64.sys [48784 2015-01-25] (StdLib) R1 {7a11bc7a-fa65-4d5a-ade4-5a0d20eea01d}Gw64; C:\Windows\System32\drivers\{7a11bc7a-fa65-4d5a-ade4-5a0d20eea01d}Gw64.sys [48784 2015-02-04] (StdLib) R1 {955a1491-962c-4a4d-a25b-ddfc77991b58}Gw64; C:\Windows\System32\drivers\{955a1491-962c-4a4d-a25b-ddfc77991b58}Gw64.sys [48832 2015-02-16] (StdLib) R1 {9cdb05d3-a225-439b-a302-3c928fc40412}Gw64; C:\Windows\System32\drivers\{9cdb05d3-a225-439b-a302-3c928fc40412}Gw64.sys [48784 2015-01-19] (StdLib) R1 {9d525140-2aa5-4c29-b571-058468248f69}Gw64; C:\Windows\System32\drivers\{9d525140-2aa5-4c29-b571-058468248f69}Gw64.sys [48832 2015-02-22] (StdLib) R1 {bab3007b-75f3-4020-8eee-4c923fdcb91b}Gw64; C:\Windows\System32\drivers\{bab3007b-75f3-4020-8eee-4c923fdcb91b}Gw64.sys [48832 2015-02-28] (StdLib) R1 {c0915853-fd66-4086-a9ce-b80496d49b3f}Gw64; C:\Windows\System32\drivers\{c0915853-fd66-4086-a9ce-b80496d49b3f}Gw64.sys [48832 2015-02-09] (StdLib) R1 {d487b1e4-59cf-4940-87da-e7c5a283dab7}Gw64; C:\Windows\System32\drivers\{d487b1e4-59cf-4940-87da-e7c5a283dab7}Gw64.sys [48832 2015-03-06] (StdLib) R1 {e85a0e97-fa40-4dc4-a79e-e1c1cabe72eb}Gw64; C:\Windows\System32\drivers\{e85a0e97-fa40-4dc4-a79e-e1c1cabe72eb}Gw64.sys [48832 2015-02-18] (StdLib) R1 {e99acdf0-fa83-4c75-b15b-f0d544a8fd2a}Gw64; C:\Windows\System32\drivers\{e99acdf0-fa83-4c75-b15b-f0d544a8fd2a}Gw64.sys [48784 2015-01-16] (StdLib) R1 {ebf755a7-a244-4bc6-ac93-a366f9eccf49}Gw64; C:\Windows\System32\drivers\{ebf755a7-a244-4bc6-ac93-a366f9eccf49}Gw64.sys [48784 2015-01-31] (StdLib) R1 {f2944598-b89f-4e10-b544-5173761572df}Gw64; C:\Windows\System32\drivers\{f2944598-b89f-4e10-b544-5173761572df}Gw64.sys [48784 2015-01-28] (StdLib) S2 globalUpdate; C:\Program Files (x86)\globalUpdate\Update\GoogleUpdate.exe [68608 2015-02-09] (globalUpdate) [File not signed] S3 globalUpdatem; C:\Program Files (x86)\globalUpdate\Update\GoogleUpdate.exe [68608 2015-02-09] (globalUpdate) [File not signed] R2 IHProtect Service; C:\Program Files (x86)\XTab\ProtectService.exe [158864 2014-12-29] (XTab system) R2 Update Cyti Web; C:\Program Files (x86)\Cyti Web\updateCytiWeb.exe [405280 2015-04-07] () R2 Util Cyti Web; C:\Program Files (x86)\Cyti Web\bin\utilCytiWeb.exe [405280 2015-04-07] () R2 WindowsMangerProtect; C:\ProgramData\WindowsMangerProtect\ProtectWindowsManager.exe [473088 2015-01-14] (Fuyu LIMITED) [File not signed] S2 hedyleje; C:\Users\KamilPC\AppData\Roaming\VOPackage\nsv6296.tmp [X] S2 serverjo; C:\Users\KamilPC\AppData\Roaming\VOPackage\JOSrv.exe [X] S1 wpnfd_1_10_0_6; system32\drivers\wpnfd_1_10_0_6.sys [X] Task: {1BBF662A-E197-45D4-A8DF-BE89736C3835} - System32\Tasks\24seven_savings_updating_service => C:\Program Files (x86)\24Seven savings\24seven_savings_updating_service.exe [2015-04-01] () Task: {23E2850B-7BB8-4114-86B8-F809FBEC70B5} - System32\Tasks\DoctorPC_Popup => C:\Program Files (x86)\Doctor PC\Splash.exe Task: {3ED9651B-1AEB-4C8A-95AF-4801F90A1F43} - System32\Tasks\APSnotifierPP3 => C:\Program Files (x86)\AnyProtectEx\AnyProtect.exe Task: {559F8561-A291-4F0D-A7B8-C30C9C0CB550} - System32\Tasks\APSnotifierPP1 => C:\Program Files (x86)\AnyProtectEx\AnyProtect.exe Task: {6B595CE5-FBF3-4101-9A48-2BE77D06F556} - System32\Tasks\APSnotifierPP2 => C:\Program Files (x86)\AnyProtectEx\AnyProtect.exe Task: {803D251A-ACA7-4D26-A0A9-8564BF45EC79} - System32\Tasks\VfNxGDQuM => C:\Users\KamilPC\AppData\Roaming\VfNxGDQuM.exe [2015-04-03] () Task: {934C5548-15D4-47A7-B8BC-E383F2BBD801} - System32\Tasks\24seven_savings_notification_service => C:\Program Files (x86)\24Seven savings\24seven_savings_notification_service.exe [2015-04-01] (FileProperties_CompanyName) Task: {9C92CB0D-FC8C-4CE8-8A9A-70C090ACC075} - System32\Tasks\globalUpdateUpdateTaskMachineCore => C:\Program Files (x86)\globalUpdate\Update\GoogleUpdate.exe [2015-02-09] (globalUpdate) Task: {C0628883-750D-48A3-884A-065214688145} - System32\Tasks\{AD2768F8-0BDA-4B10-BFA5-1CD97D73C72A} => pcalua.exe -a C:\Users\KamilPC\Downloads\g1vu12ww.exe -d C:\Users\KamilPC\Downloads Task: {CA6B415E-82BB-449C-BF9B-91008635C786} - System32\Tasks\DoctorPC_Start => C:\Program Files (x86)\Doctor PC\DoctorPC.exe Task: {DFB68C78-1B9C-4120-AF12-2DD3EFF9EF71} - System32\Tasks\globalUpdateUpdateTaskMachineUA => C:\Program Files (x86)\globalUpdate\Update\GoogleUpdate.exe [2015-02-09] (globalUpdate) Task: C:\Windows\Tasks\24seven_savings_notification_service.job => C:\Program Files (x86)\24Seven savings\24seven_savings_notification_service.exeë/url='http:/cdn.selectbestopt.com/notf_sys/index.html' /crregname='24Seven savings' /appid='73143' /srcid='2913' /bic='28d469e49a0bfe7b7f297f37115e0f6b' /verifier='e1eda4c439e8100dab42b1c92dde724e' /installerversion='1.50.3.10' /statsdomain='http:/stats.buildomserv.com/data.gif?' /errorsdomain='http:/stats.buildomserv.com/data.gif?' /monetizationdomain='http:/logs.buildomserv.com/monetization.gif Task: C:\Windows\Tasks\24seven_savings_updating_service.job => C:\Program Files (x86)\24Seven savings\24seven_savings_updating_service.exe° /campid=2913 /verid=1 /url=http:/cdn.buildomserv.com/txt/@CAMPID@/@VER@/file.txt /appid=73143 /taskname=24seven_savings_updating_service /funurl=http:/stats.buildomserv.com Task: C:\Windows\Tasks\APSnotifierPP1.job => C:\Program Files (x86)\AnyProtectEx\AnyProtect.exe Task: C:\Windows\Tasks\APSnotifierPP2.job => C:\Program Files (x86)\AnyProtectEx\AnyProtect.exe Task: C:\Windows\Tasks\APSnotifierPP3.job => C:\Program Files (x86)\AnyProtectEx\AnyProtect.exe Task: C:\Windows\Tasks\globalUpdateUpdateTaskMachineCore.job => C:\Program Files (x86)\globalUpdate\Update\GoogleUpdate.exe Task: C:\Windows\Tasks\globalUpdateUpdateTaskMachineUA.job => C:\Program Files (x86)\globalUpdate\Update\GoogleUpdate.exe Task: C:\Windows\Tasks\VfNxGDQuM.job => C:\Users\KamilPC\AppData\Roaming\VfNxGDQuM.exe HKLM-x32\...\Run: [gmsd_pl_45] => [X] GroupPolicy: Group Policy on Chrome detected CHR HKLM\SOFTWARE\Policies\Google: Policy restriction HKLM\Software\Microsoft\Internet Explorer\Main,Start Page = http://isearch.omiga-plus.com/?type=hppp&ts=1421264670&from=cor&uid=ST500LT012-1DG142_W3P65AHMXXXXW3P65AHM HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Start Page = http://isearch.omiga-plus.com/?type=hppp&ts=1421264670&from=cor&uid=ST500LT012-1DG142_W3P65AHMXXXXW3P65AHM HKLM\Software\Microsoft\Internet Explorer\Main,Search Page = http://isearch.omiga-plus.com/web/?type=ds&ts=1421264603&from=cor&uid=ST500LT012-1DG142_W3P65AHMXXXXW3P65AHM&q={searchTerms} HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Search Page = http://isearch.omiga-plus.com/web/?type=ds&ts=1421264603&from=cor&uid=ST500LT012-1DG142_W3P65AHMXXXXW3P65AHM&q={searchTerms} HKLM\Software\Microsoft\Internet Explorer\Main,Default_Page_URL = http://isearch.omiga-plus.com/?type=hppp&ts=1421264670&from=cor&uid=ST500LT012-1DG142_W3P65AHMXXXXW3P65AHM HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Default_Page_URL = http://isearch.omiga-plus.com/?type=hppp&ts=1421264670&from=cor&uid=ST500LT012-1DG142_W3P65AHMXXXXW3P65AHM HKLM\Software\Microsoft\Internet Explorer\Main,Default_Search_URL = http://isearch.omiga-plus.com/web/?type=ds&ts=1421264603&from=cor&uid=ST500LT012-1DG142_W3P65AHMXXXXW3P65AHM&q={searchTerms} HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Default_Search_URL = http://isearch.omiga-plus.com/web/?type=ds&ts=1421264603&from=cor&uid=ST500LT012-1DG142_W3P65AHMXXXXW3P65AHM&q={searchTerms} HKU\S-1-5-21-4150524941-2062964317-4216320369-1001\Software\Microsoft\Internet Explorer\Main,Search Page = http://isearch.omiga-plus.com/web/?type=dspp&ts=1421264670&from=cor&uid=ST500LT012-1DG142_W3P65AHMXXXXW3P65AHM&q={searchTerms} HKU\S-1-5-21-4150524941-2062964317-4216320369-1001\Software\Microsoft\Internet Explorer\Main,Start Page = http://isearch.omiga-plus.com/?type=hppp&ts=1421264670&from=cor&uid=ST500LT012-1DG142_W3P65AHMXXXXW3P65AHM HKU\S-1-5-21-4150524941-2062964317-4216320369-1001\Software\Microsoft\Internet Explorer\Main,Default_Page_URL = http://isearch.omiga-plus.com/?type=hppp&ts=1421264670&from=cor&uid=ST500LT012-1DG142_W3P65AHMXXXXW3P65AHM HKU\S-1-5-21-4150524941-2062964317-4216320369-1001\Software\Microsoft\Internet Explorer\Main,Default_Search_URL = http://isearch.omiga-plus.com/web/?type=dspp&ts=1421264670&from=cor&uid=ST500LT012-1DG142_W3P65AHMXXXXW3P65AHM&q={searchTerms} SearchScopes: HKU\S-1-5-21-4150524941-2062964317-4216320369-1001 -> {33BB0A4E-99AF-4226-BDF6-49120163DE86} URL = http://isearch.omiga-plus.com/web/?type=dspp&ts=1421264670&from=cor&uid=ST500LT012-1DG142_W3P65AHMXXXXW3P65AHM&q={searchTerms} BHO-x32: IETabPage Class -> {3593C8B9-8E18-4B4B-B7D3-CB8BEB1AA42C} -> C:\Program Files (x86)\XTab\SupTab.dll [2014-12-29] (Thinknice Co. Limited) BHO-x32: Cyti Web 1.0.0.7 -> {aa2fac44-d24d-4fed-9e32-397d138365f1} -> C:\Program Files (x86)\Cyti Web\CytiWebbho.dll [2015-02-09] (Cyti Web) BHO-x32: Strong Signal -> {c723a437-2eaf-466d-a95b-3fa0966bf88c} -> C:\Program Files (x86)\Strong Signal\Extensions\c723a437-2eaf-466d-a95b-3fa0966bf88c.dll No File FF Plugin-x32: @staging.google.com/globalUpdate Update;version=10 -> C:\Program Files (x86)\globalUpdate\Update\1.3.25.0\npGoogleUpdate4.dll [2015-02-09] (globalUpdate) FF Plugin-x32: @staging.google.com/globalUpdate Update;version=4 -> C:\Program Files (x86)\globalUpdate\Update\1.3.25.0\npGoogleUpdate4.dll [2015-02-09] (globalUpdate) FF HKLM-x32\...\Firefox\Extensions: [fftoolbar2014@etech.com] - C:\Users\KamilPC\AppData\Roaming\Mozilla\Firefox\Profiles\bzoyuabv.default\extensions\fftoolbar2014@etech.com FF HKLM-x32\...\Firefox\Extensions: [faststartff@gmail.com] - C:\Users\KamilPC\AppData\Roaming\Mozilla\Firefox\Profiles\bzoyuabv.default\extensions\faststartff@gmail.com C:\Program Files (x86)\713a9672-1cb2-4ff6-8f64-3ef203471ed6 C:\Program Files (x86)\24Seven savings C:\Program Files (x86)\Cyti Web C:\Program Files (x86)\globalUpdate C:\Program Files (x86)\Google C:\Program Files (x86)\Mozilla Firefox\my.cfg C:\Program Files (x86)\Mozilla Firefox\browser\defaults C:\Program Files (x86)\XTab C:\ProgramData\AppMgr3.16.8591351 C:\ProgramData\WindowsMangerProtect C:\Users\KamilPC\AppData\Local\nsj313F.tmp C:\Users\KamilPC\AppData\Local\Crossbrowse C:\Users\KamilPC\AppData\Local\Doctor_PC C:\Users\KamilPC\AppData\Local\Google C:\Users\KamilPC\AppData\Local\Opera Software C:\Users\KamilPC\AppData\Roaming\VfNxGDQuM C:\Users\KamilPC\AppData\Roaming\VfNxGDQuM.exe C:\Users\KamilPC\AppData\Roaming\Opera Software C:\Users\KamilPC\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Play Games Online.url C:\Users\KamilPC\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\AnyProtect PC Backup C:\Users\KamilPC\Documents\DoctorPC C:\Windows\System32\drivers\{09c3ffd6-f1a3-4fde-86e1-d448e8559c21}Gw64.sys C:\Windows\System32\drivers\{1a7531da-31ad-48c5-8d60-be70ecfbab93}Gw64.sys C:\Windows\System32\drivers\{34789ec0-129d-4a2d-b089-9977cdae65db}Gw64.sys C:\Windows\System32\drivers\{4a90d0b9-0668-4ad5-92c2-d78786884485}Gw64.sys C:\Windows\System32\drivers\{4bcd2e21-b225-4bad-81f4-2c4a7013cd87}Gw64.sys C:\Windows\System32\drivers\{4bd643ce-8ef9-41bb-9b43-501b4f8fae85}Gw64.sys C:\Windows\System32\drivers\{5272c3f2-75bf-4a26-8574-fbbaa7fc6a9d}Gw64.sys C:\Windows\System32\drivers\{56db9de0-c769-4563-8e82-7e39885bf1ad}Gw64.sys C:\Windows\System32\drivers\{7a11bc7a-fa65-4d5a-ade4-5a0d20eea01d}Gw64.sys C:\Windows\System32\drivers\{955a1491-962c-4a4d-a25b-ddfc77991b58}Gw64.sys C:\Windows\System32\drivers\{9cdb05d3-a225-439b-a302-3c928fc40412}Gw64.sys C:\Windows\System32\drivers\{9d525140-2aa5-4c29-b571-058468248f69}Gw64.sys C:\Windows\System32\drivers\{bab3007b-75f3-4020-8eee-4c923fdcb91b}Gw64.sys C:\Windows\System32\drivers\{c0915853-fd66-4086-a9ce-b80496d49b3f}Gw64.sys C:\Windows\System32\drivers\{d487b1e4-59cf-4940-87da-e7c5a283dab7}Gw64.sys C:\Windows\System32\drivers\{e85a0e97-fa40-4dc4-a79e-e1c1cabe72eb}Gw64.sys C:\Windows\System32\drivers\{e99acdf0-fa83-4c75-b15b-f0d544a8fd2a}Gw64.sys C:\Windows\System32\drivers\{ebf755a7-a244-4bc6-ac93-a366f9eccf49}Gw64.sys C:\Windows\System32\drivers\{f2944598-b89f-4e10-b544-5173761572df}Gw64.sys C:\Windows\SysWOW64\029B560A371F4E00AB32838EBC01B9E7 C:\Windows\SysWOW64\rootpa.e2e Reg: reg delete HKCU\Software\Google /f Reg: reg delete HKLM\SOFTWARE\Google /f Reg: reg delete HKLM\SOFTWARE\Wow6432Node\Google /f EmptyTemp: Adnotacja dla innych czytających: skrypt unikatowy - dopasowany tylko i wyłącznie pod ten system, proszę nie stosować na swoich systemach. Plik zapisz pod nazwą fixlist.txt i umieść obok narzędzia FRST. Uruchom FRST i kliknij w Fix. Czekaj cierpliwie, nie przerywaj działania. Gdy Fix ukończy pracę, system zostanie zresetowany. W tym samym katalogu skąd uruchamiano FRST powstanie plik fixlog.txt. 3. Dodatkowe czyszczenie Firefox: menu Pomoc > Informacje dla pomocy technicznej > Odśwież program Firefox. Zakładki i hasła nie zostaną naruszone. menu Historia > Wyczyść historię przeglądania 4. Zrób nowy log FRST z opcji Scan, zaznacz ponownie pole Addition, by powstały dwa logi. Dołącz też plik fixlog.txt.

-